Як налаштувати правила міжмережевого екрана для вихідних пакетів?

Важливо

Ця стаття містить інформацію для досвідчених користувачів.

Список правил міжмережевого екрана, створений через вебінтерфейс, прив’язаний до вказаного інтерфейсу в напрямку in (вхідний), тобто аналізуються мережеві пакети, що надходять на інтерфейс (для зовнішніх інтерфейсів це пакети з Інтернету на маршрутизатор; для локальних інтерфейсів — пакети від хостів до маршрутизатора). Перевірку вихідних пакетів (у напрямку out) можна налаштувати через інтерфейс командного рядка (CLI) маршрутизатора.

Розглянемо, як це працює, на прикладі правил, що блокують трафік ICMP.

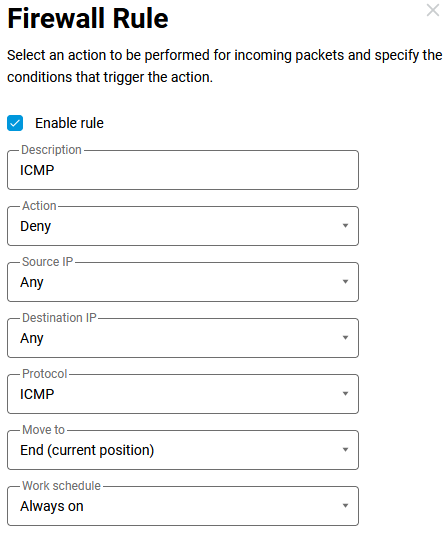

1. Припустімо, що за допомогою вебінтерфейсу ми створюємо правило, яке забороняє для зовнішнього дротового інтерфейсу Інтернет-провайдера будь-які адреси протоколу ICMP.

У файлі конфігурації ми побачимо такі налаштування:

access-list _WEBADMIN_GigabitEthernet1

deny icmp 0.0.0.0 0.0.0.0 0.0.0.0 0.0.0.0

deny description ICMP

...

interface GigabitEthernet1

rename ISP

description ISP

...

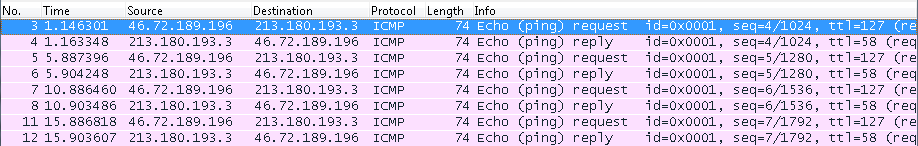

ip access-group _WEBADMIN_GigabitEthernet1 inЗазначений список правил прив’язаний до інтерфейсу в напрямку in (вхідний). У цьому випадку ping до зовнішніх ресурсів не проходитиме, але запити від маршрутизатора та відповіді від хоста будуть видимі на інтерфейсі. За цим правилом брандмауера ми побачимо в дампі пакети запиту ICMP та відповіді.

2. Щоб створити правило для out (вихідних) пакетів, ви можете використати наявний список правил, відв’язавши його та повторно прив’язавши до інтерфейсу. Для цього послідовно виконайте такі команди:

interface ISP no ip access-group _WEBADMIN_GigabitEthernet1 in interface ISP ip access-group _WEBADMIN_GigabitEthernet1 out

3. Ви також можете створити правило out (для вихідних пакетів) у такий спосіб: у вебінтерфейсі видаліть створене правило (якщо воно було створено раніше) і за допомогою CLI створіть власний список правил та прив’яжіть його до потрібного інтерфейсу.

У нашому прикладі ми створили список під назвою MyACL з правилом заборони трафіку ICMP, потім прив'язали його до інтерфейсу Інтернет-провайдера та вказали напрямок out:

access-list MyACL deny icmp 0.0.0.0 0.0.0.0 0.0.0.0 0.0.0.0 interface ISP ip access-group MyACL out

У результаті ping до зовнішніх ресурсів також не пройде, але трафік ICMP більше не буде видимим на інтерфейсі, оскільки він буде заблокований ще до надсилання запиту.