Як працює міжмережевий екран?

Міжмережевий екран призначений для захисту пристроїв локальної мережі від зовнішніх атак. За замовчуванням усі комп’ютери домашньої мережі приховані від користувачів Інтернету за допомогою вбудованого міжмережевого екрана та транслятора мережевих адрес NAT.

Механізм трансляції мережевих адрес (NAT) маскує адреси комп’ютерів локальної мережі (LAN) за однією адресою зовнішнього інтерфейсу. Він працює безпосередньо з вмістом кадру, підставляючи адреси джерела та призначення.

Міжмережевий екран взаємодіє з трафіком після трансляції адрес та маршрутизації, а також контролює та фільтрує трафік відповідно до заданих правил на основі IP-адрес.

Вбудований міжмережевий екран роутера дозволяє з’єднання з домашніх інтерфейсів (LAN) до публічних мереж (WAN) і забороняє їх у зворотному напрямку. Користувацькі налаштування можна використовувати для зміни параметрів безпеки: дозволити або заборонити доступ до певних хостів або мережевих служб.

За замовчуванням інтерфейс, призначений для підключення до зовнішніх мереж або доступу до Інтернету, є публічним (зовнішнім). Наприклад, до таких інтерфейсів належать:

виділене з'єднання Ethernet;

бездротове з'єднання через USB-модем мобільного Інтернету 3G/4G/LTE;

з'єднання з автентифікацією на основі протоколів PPPoE/PPTP/L2TP.

Приватними (локальними, домашніми) є інтерфейси домашньої мережі (клієнти, підключені до пристрою Keenetic через Ethernet та Wi-Fi) та інтерфейси гостьової бездротової мережі.

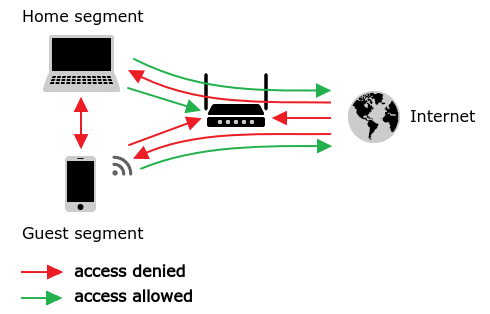

За замовчуванням роутер Keenetic приймає мережеві з’єднання лише з приватних інтерфейсів. З приватних інтерфейсів дозволено встановлювати з’єднання з публічними інтерфейсами та самим пристроєм для керування та доступу до служб, увімкнених на роутері (FTP, Transmission, мережеве використання USB). Клієнтам гостьової мережі доступ до роутера та його служб заборонено.

З’єднання між приватними інтерфейсами за замовчуванням не дозволено, але за потреби доступ може бути наданий.

Заборонено встановлювати з’єднання з будь-якими іншими інтерфейсами та самим пристроєм з публічних інтерфейсів.

Важливо

За замовчуванням доступ до керування пристроєм (вебінтерфейсу) із зовнішньої мережі заблоковано.

1. Як реалізовано міжмережевий екран?

Для спрощення міжмережевий екран можна представити як набір попередньо налаштованих і визначених користувачем фільтрів, де правила, визначені користувачем, мають вищий пріоритет виконання.

Міжмережевий екран працює з такими налаштуваннями:

IP-параметри (основні критерії правил фільтрації): IP-адреса/Підмережа, Протокол, Номер порту;

дії цих правил (Заборонити або Дозволити) щодо пакетів мережевого трафіку;

прив’язка правил до певного інтерфейсу.

Частина міжмережевого екрана Keenetic для користувача реалізує правила фільтрації, створені для певного інтерфейсу. Створюючи правило міжмережевого екрана, дуже важливо правильно визначити інтерфейс, для якого воно буде створено. Справа в тому, що прив'язка правил до інтерфейсу також визначає напрямок потоку трафіку, до якого ці правила будуть застосовані. Правила можуть виконуватися для вхідного або вихідного трафіку інтерфейсу WAN або LAN.

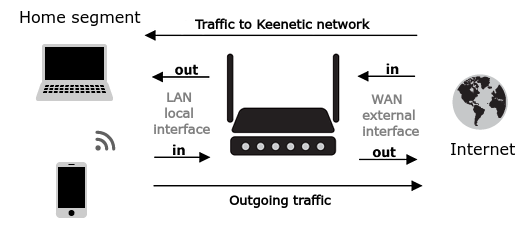

Вхідний напрямок (in) — завжди до пристрою, вихідний (out) — від нього.

Щодо інтерфейсу, напрямок потоку визначається так:

вхідний напрямок (in) для трафіку із зовнішньої мережі в локальну на порту WAN, для інтерфейсів LAN цей напрямок є вихідним (out);

потік з локальної мережі в зовнішню для інтерфейсів WAN є вихідним (out), а для інтерфейсів LAN — вхідним (in).

Згідно з наведеною схемою, вхідний пакет із зовнішньої мережі в локальну на інтерфейсі WAN має вхідний напрямок для правила міжмережевого екрана. Тим не менш, на інтерфейсі LAN правило для керування цим трафіком є вихідним (out).

Важливо

У роутерах Keenetic правила міжмережевого екрана не 'пакетні', а застосовуються в межах сеансу (з’єднання). Тому, блокуючи кудись доступ, потрібно забороняти рух пакетів від ініціатора запиту, а не відповіді на ці запити. Наприклад, щоб заборонити доступ через HTTP з локальних хостів на зовнішню адресу 77.88.99.10, потрібно створити одне правило на локальному інтерфейсі LAN, оскільки ініціатор сеансу (вхідний трафік) знаходиться в локальній мережі.

Слід також зазначити, що якщо сеанс уже встановлено, а після цього конфігурація правила міжмережевого екрана застосовується до трафіку в цьому сеансі; цей існуючий сеанс не буде контролюватися міжмережевим екраном. Правило набуде чинності після завершення поточного сеансу — примусово або в кінці терміну дії сеансу.

Щоб щойно створене правило працювало правильно (для скидання поточних/активних з’єднань), інтерфейс, до якого воно застосовується, слід вимкнути та знову ввімкнути.

2. Налаштування правил міжмережевого екрана

Правила міжмережевого екрана виконуються в тому порядку, в якому вони вказані в списку: спочатку верхнє, а потім далі вниз. Для будь-якого правила (власне, для будь-якої групи правил або Списку керування доступом) необхідно визначити інтерфейс, на якому вони будуть виконуватися.

Кожне правило повинно вказувати:

мережу джерела та призначення трафіку (IP-адреси хостів або підмереж);

протокол для конфігурації (TCP, UDP, ICMP);

потрібен номер порту для протоколів TCP і UDP;

дію, яку потрібно виконати над пакетом: заборонити або дозволити.

Важливо

У пристроях Keenetic правила міжмережевого екрана обробляються після правил трансляції мережевих адрес (NAT). Тому під час створення правил міжмережевого екрана необхідно вказувати IP-адресу хоста після трансляції адрес.

3. Налаштування правил з веб-інтерфейсу

Вебінтерфейс роутера надає найзручніший спосіб керування правилами міжмережевого екрана. Але є обмеження: правила, створені через вебінтерфейс, застосовуються лише до вхідного (in) напрямку. Ви не можете налаштувати правила для вихідного (out) напрямку. Створити правила для будь-якого напрямку можна через інтерфейс командного рядка (CLI) роутера Keenetic.

Правила міжмережевого екрана налаштовуються на сторінці Міжмережевий екран. Коли ви додаєте або редагуєте правило, ви вибираєте дію Дозволити або Заборонити у вікні Налаштування та вказуєте критерії-умови, за яких ці дії виконуватимуться.

Підказка

Правила слід створювати для того інтерфейсу, де відфільтрований трафік ініціює сеанс;

При створенні фільтрів заборони правила дозволу повинні бути розміщені над правилами заборони;

Під час налаштування правил можна використовувати лише IP-адреси (не можна використовувати доменні імена при вказанні адреси джерела або призначення).

Для отримання інформації про налаштування правил міжмережевого екрана з вебінтерфейсу зверніться до інструкції Міжмережевий екран.

4. Винятки міжмережевого екрана

Деякі програми (служби) в роутерах Keenetic самостійно змінюють політики безпеки для своєї роботи. До них належать, наприклад, VPN- та FTP-сервери, налаштування переадресації портів в NAT із зовнішнього інтерфейсу на комп’ютер у локальній мережі або служба UPnP (механізм, який автоматично відкриває порти для хостів у локальній мережі). Від користувача не потрібні додаткові налаштування, і необхідні дозволи додаються автоматично (наприклад, при налаштуванні переадресації портів в NAT не потрібно створювати додаткові правила в міжмережевому екрані, дозволи на доступ створюються автоматично).

Але при необхідності можна використовувати власні правила, щоб обмежити трафік, який проходить через автоматично відкриті шляхи, залишивши лише необхідний. Загальна логіка таких обмежень: 'дозволити те, що потрібно, заборонити все інше'.

Наприклад, увімкнений VPN-сервер PPTP автоматично відкриває вхідний порт TCP/1723 на кожному активному інтерфейсі пристрою. Якщо вам потрібно обмежити підключення з певних адрес в Інтернеті, на зовнішньому інтерфейсі слід створити правила, які дозволяють протокол TCP на порту призначення 1723 з потрібних адрес джерел, а потім — заборонити протокол TCP на порту 1723 з будь-яких інших хостів.

Ви можете налаштувати правила міжмережевого екрана з інтерфейсу командного рядка (CLI) Keenetic.

Для отримання додаткової інформації дивіться статтю: Налаштування правил міжмережевого екрана з інтерфейсу командного рядка.

Підказка

Рекомендуємо прочитати посібник Приклади правил міжмережевого екрану.