Налаштування правил міжмережевого екрана з інтерфейсу командного рядка

Примітка

Ця стаття призначена лише для досвідчених користувачів.

У цій інструкції буде розглянуто налаштування правил міжмережевого екрана з інтерфейсу командного рядка (CLI) роутера. Теоретична інформація детально розглядається в статті 'Як реалізовано міжмережевий екран?'. Щоб отримати інформацію про налаштування правил міжмережевого екрана з вебінтерфейсу, зверніться до статті Міжмережевий екран.

CLI надає додаткові можливості для налаштування міжмережевого екрана Keenetic порівняно з вебінтерфейсом. Детальний опис команд CLI для кожної моделі Keenetic можна знайти в Довіднику команд, доступному вЦентр завантажень.

Міжмережевий екран пристрою Keenetic виконує правила фільтрації, які є в списку контролю доступу (ACL), на кожному інтерфейсі, до якого прив'язаний цей список. До одного інтерфейсу можна прив'язати кілька списків.

Для конфігурації міжмережевого екрана доступні наступні команди:

access-list {ACL_name}— надає доступ до керування правилами у вказаному списку доступу. Якщо список не існує, його буде створено.no access-list {ACL_name}— видаляє вказаний список, якщо він існує.

Наприклад, щоб перейти до редагування списку MyList1, використовується наступна команда:

(config)> access-list MyList1

(config-acl)>Після створення списку доступу ви можете почати створювати його правила. Для цього використовуються команди deny та permit, що відповідають правилам фільтрації заборони та дозволу. Формат цих команд однаковий і його можна знайти в Довіднику команд.

Важливо

Кожне правило може містити фільтр тільки для одного з підтримуваних протоколів.

Ось декілька прикладів правил:

Команда, яка вмикає фільтр, що дозволяє передавати пакети TCP з хоста

192.168.1.33на будь-яку адресу:(config-acl)>

permit tcp 192.168.1.33/32 0.0.0.0/32Команда для заборони ping з усіх хостів підмережі

192.168.1.0/24до будь-якої іншої підмережі:(config-acl)>

deny icmp 192.168.1.0/24 0.0.0.0/32Команда, яка вмикає фільтр для блокування IP-пакетів з

192.168.1.0/24до будь-яких хостів:(config-acl)>

deny ip 192.168.1.0/24 0.0.0.0/32Команда (

permit|deny ip) без вказання типу протоколу інтегрує протоколи TCP та UDP в одну загальну конфігурацію (ip).Команда, що дозволяє підключення до вебінтерфейсу роутера (

192.168.1.1) через HTTP (TCP порт 80) з будь-якого хоста з Інтернету:(config-acl)>

permit tcp 0.0.0.0 0.0.0.0 0.0.0.0 0.0.0.0 port eq 80Щоб видалити правило зі списку, потрібно повторити команду, яка його встановлює, але з

noпопереду.Наприклад:

(config-acl)>

no permit tcp 0.0.0.0 0.0.0.0 0.0.0.0 0.0.0.0 port eq 80

Команда exit використовується для виходу з режиму редагування списку доступу.

Завершений список правил, що використовує наведені вище команди, у файлі конфігурації роутера виглядатиме так:

access-list MyList1 permit tcp 192.168.1.33/32 0.0.0.0/32 deny icmp 192.168.1.0/24 0.0.0.0/32 deny ip 192.168.1.0/24 0.0.0.0/32

Підготувавши список правил доступу, ви повинні прив'язати його до потрібного інтерфейсу пристрою. Для цього в налаштуваннях кожного інтерфейсу використовується команда ip access-group {ACL_name} {direction in|out}.

Пам’ятайте, що інтерфейс також визначає напрямок потоку трафіку для кожного списку, до якого будуть застосовані ці правила. Напрямок визначається відносно інтерфейсу (вхідний напрямок in — завжди до пристрою, а вихідний out — від нього). Ця інформація детально описана в статті Як реалізовано міжмережевий екран?.

Наприклад, прив'яжіть створені правила до зовнішнього інтерфейсу ISP:

(config)>interface ISP(config-if)>ip access-group MyList1 outNetwork::Acl: Output "MyList1" access list added to "ISP".

У вихідному (out) напрямку інтерфейсу провайдера (це напрямок від роутера до мережі цього інтерфейсу) передача будь-якого трафіку на будь-які адреси буде заборонена.

Список правил, подібний до нашого прикладу, може бути корисним, коли вам потрібно заборонити доступ до Інтернету через зовнішній інтерфейс для всіх, крім одного хоста у вашій локальній мережі. У нашому прикладі доступ та ping заборонені для всіх хостів у мережі 192.168.1.0, за винятком хоста з IP-адресою 192.168.1.33.

Налаштування рівня доступу (security-level) застосовуються на інтерфейсах Keenetic, які визначають логіку роботи міжмережевого екрана:

private(локальний);public(зовнішній);protected(захищений, локальний).

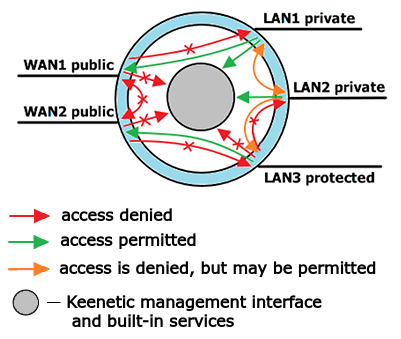

Наступна схема може представляти схему дозволених і заборонених напрямків передачі даних у роутерах Keenetic:

За замовчуванням роутер Keenetic приймає мережеві підключення лише з приватних інтерфейсів. Інтерфейсам типу private дозволено встановлювати з'єднання з інтерфейсами типу public та з самим пристроєм для керування та доступу до сервісів, що працюють на роутері. Для інтерфейсу гостьової мережі доступ до роутера та його сервісів заборонено.

Між інтерфейсами типу private та між інтерфейсами private і protected за замовчуванням заборонено встановлювати з'єднання, але за потреби доступ може бути дозволений. Ця опція залежить від налаштування параметра isolate-private. Якщо вам потрібно дозволити з'єднання між інтерфейсами типу private або між інтерфейсами private і protected (тобто не ізолювати доступ), виконайте команду no isolate-private.

З інтерфейсів типу public заборонено встановлювати з'єднання з будь-якими інтерфейсами, включно з іншими інтерфейсами типу public та самим пристроєм.

Інтерфейсам типу protected дозволено встановлювати з'єднання лише з інтерфейсами типу public. За замовчуванням доступ до пристроїв з інтерфейсами private та іншими protected, а також до керування пристроєм, заборонено.

За допомогою команди security-level public|private|protected ви можете керувати рівнями доступу на інтерфейсах роутера.

Наприклад:

(config)>interface Bridge3(config-if)>security-level protectedNetwork::Interface::IP: "Bridge3": security level set to "protected".

Ви можете визначити рівень безпеки вказаного інтерфейсу, виконавши команду show interface {interface_name}.

Наприклад:

(config)> show interface ISP

id: GigabitEthernet1

index: 1

type: GigabitEthernet

description: Broadband connection

interface-name: ISP

link: up

connected: yes

state: up

mtu: 1500

tx-queue: 2000

address: 193.0.174.199

mask: 255.255.255.0

uptime: 12433

global: yes

defaultgw: yes

priority: 700

security-level: public

mac: 50:ff:20:2d:ed:ea

auth-type: noneРядок security-level визначає рівень безпеки, відповідно до якого працює попередньо визначена політика міжмережевого екрана.

Важливо

За замовчуванням усім інтерфейсам, щойно створеним через командний рядок, присвоюється рівень безпеки public.

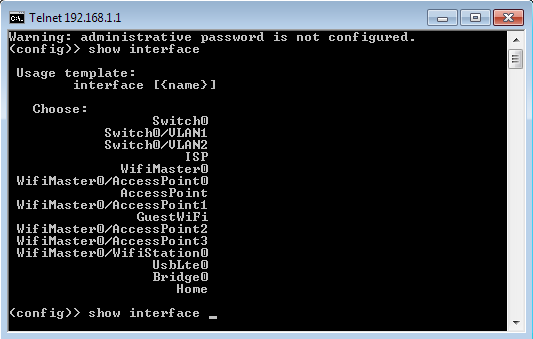

Список імен інтерфейсів та їх системних ідентифікаторів можна переглянути наступним чином: введіть команду show interface, а потім натисніть клавішу TAB на клавіатурі. Ви побачите список усіх доступних на даний момент інтерфейсів пристрою, включно з попередньо встановленими службовими інтерфейсами.

Примітка

Роутер Keenetic підтримує протоколи IPv6 і IPv4. Для керування міжмережевим екраном IPv6 надаються лише мінімальні налаштування: увімкнути або вимкнути.

Це можна зробити за допомогою команд

ipv6 firewall(увімкнути) іno ipv6 firewall(вимкнути).За замовчуванням міжмережевий екран для IPv6 увімкнено.

У роутерах Keenetic є рівень доступу

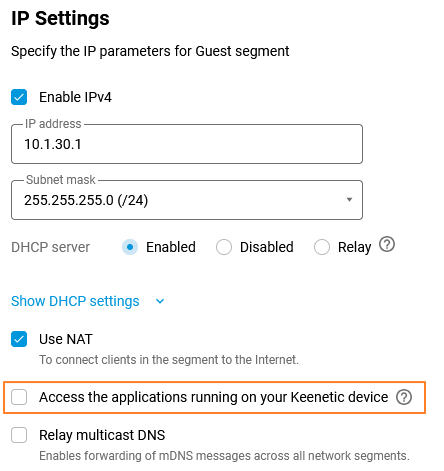

protected. Цей рівень доступу аналогічний рівнюprivate, але без доступу до роутера.Тип

protectedвстановлюється для інтерфейсу Гостьова мережа Wi-Fi, коли опція Доступ до додатків, запущених на вашому пристрої Keenetic вимкнена у вебінтерфейсі на сторінці Гостьовий сегмент у розділі IP-налаштування. За замовчуванням доступ до Keenetic із гостьової мережі заборонено. Якщо ви дозволите доступ до налаштувань, цьому інтерфейсу буде встановлено рівеньprivate.

Якщо вам потрібно застосувати велику кількість правил міжмережевого екрана, ви можете налаштувати правила, відредагувавши файл конфігурації startup-config.txt за допомогою будь-якого текстового редактора. Після збереження змін потрібно завантажити файл назад на пристрій і перезавантажити його. Але редагувати файл конфігурації слід дуже обережно, оскільки це може призвести до неможливості керування пристроєм, втрати функціональності окремих функцій, неправильного відображення налаштувань у вебінтерфейсі.

Якщо ваш пристрій перестав працювати належним чином після завантаження відредагованого файлу конфігурації, ми радимо вам скинути налаштування користувача за допомогою кнопки скидання та налаштувати Keenetic знову або завантажити робочий файл резервної копії конфігурації.