Інтернет

Короткий огляд варіантів підключення до Інтернету

Маршрутизатори Keenetic в першу чергу призначені для надійного підключення до Інтернету - через Ethernet або оптоволоконну лінію, через точку доступу Wi-Fi бездротового провайдера або DSL лінію, а також через мобільну мережу 3G/4G/LTE.

Пристрій Keenetic також можна поєднувати з будь-яким PON терміналом або модемом xDSL-Ethernet, який був попередньо встановлений Інтернет-провайдером.

Нижче наведено огляд різних способів підключення до Інтернету, які підтримують маршрутизатори Keenetic.

Підключення до Інтернету через Ethernet

Будь-яка з моделей Keenetic може підключатися до Інтернету через виділену лінію Ethernet. Підтримуються такі типи: IPoE (це найпоширеніший тип «простого» підключення Ethernet, без логіна та пароля, що використовуються для автентифікації у провайдера), або підключення з автентифікацією - PPPoE, PPtP, L2TP і 802.1х. Підтримуються теги VLAN 802.1q, а всі згадані типи підключення забезпечують доступ по протоколах IPv4/IPv6. Кінетик і PON термінал можуть використовуватися разом для розширення або додаткового захисту домашньої мережі.

Підключення до Інтернету через Wi-Fi (WISP)

Інколи існує необхідність підключити існуючу домашню мережу до Інтернету через Wi-Fi. Це може бути випадок використання точки доступу вашого провайдера, бездротового зв'язку вашого лояльного сусіда, відкритої мережі в сусідньому кафе або екстреного резервного підключення через точку доступу на мобільному телефоні, коли основний провайдер не працює.

Подорожуючи з багатьма гаджетами, режим WISP надає зручний спосіб підключення до мережі Wi-Fi готелю. Просто введіть облікові дані бездротової системи готелю в конфігурації WISP Keenetic. Усі ваші мобільні пристрої навіть не будуть потребувати зміни налаштувань для доступу до Інтернету, оскільки вони вже підключені до попередньо налаштованої захищеної точки доступу Wi-Fi пристрою Keenetic

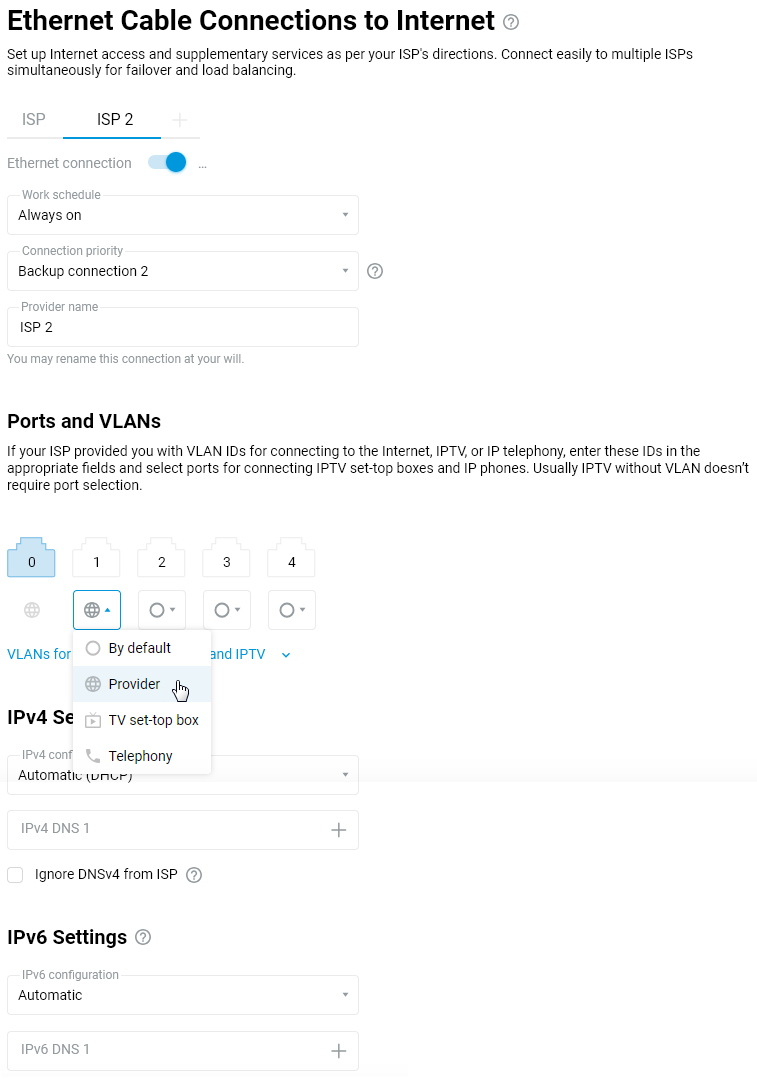

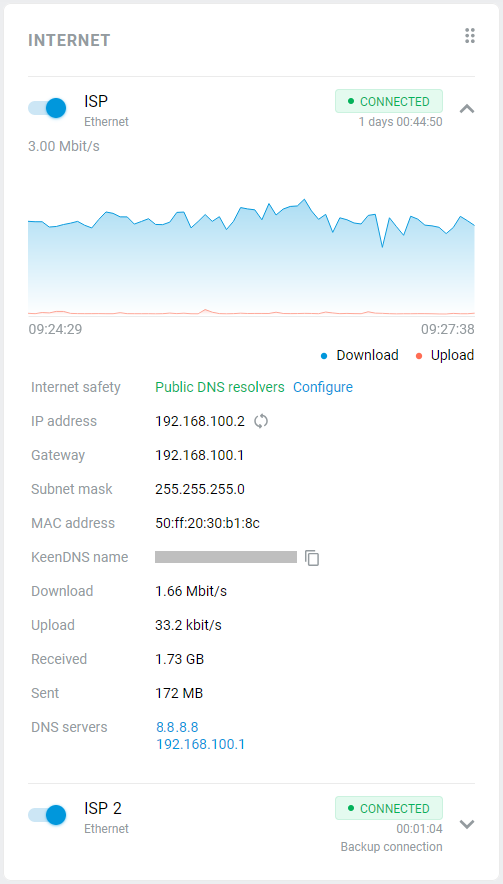

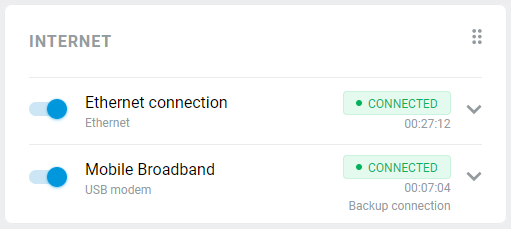

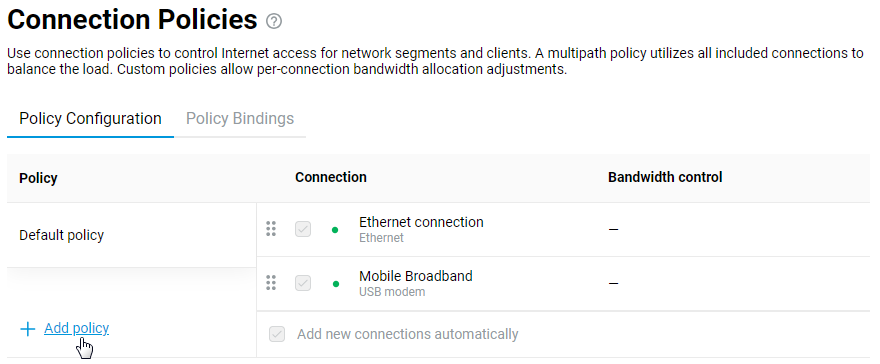

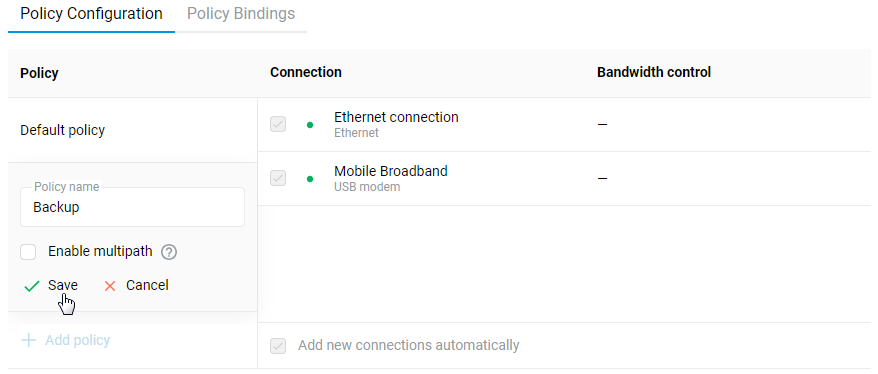

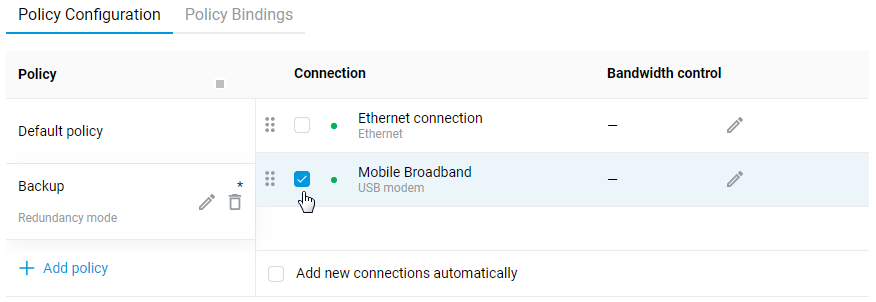

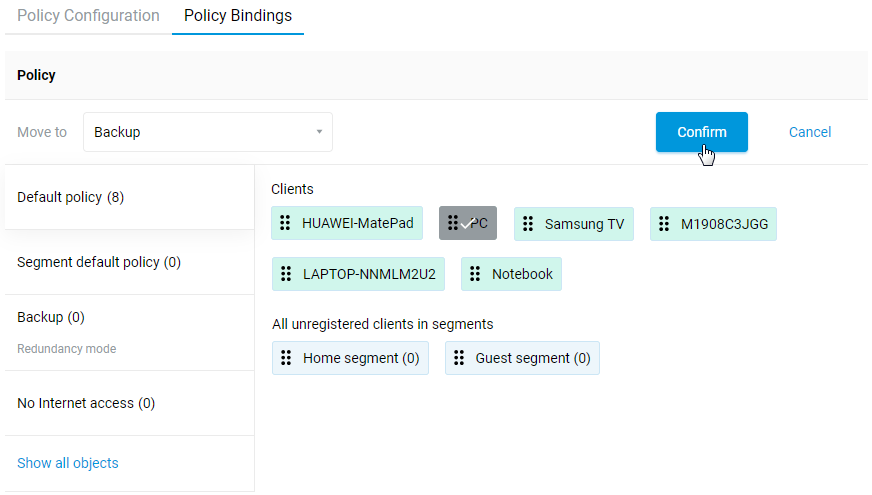

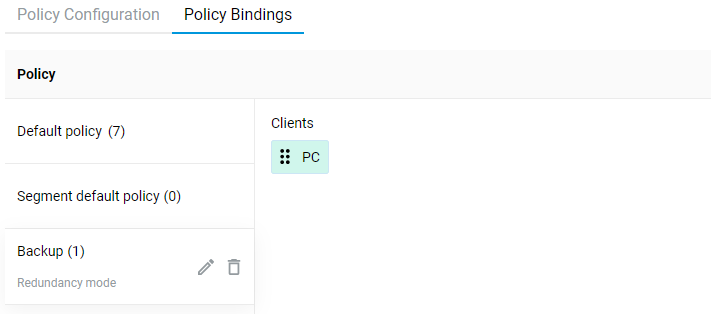

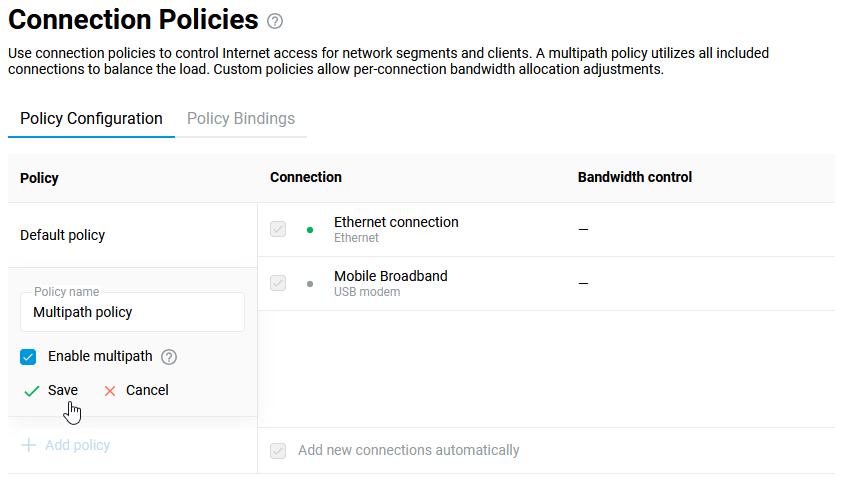

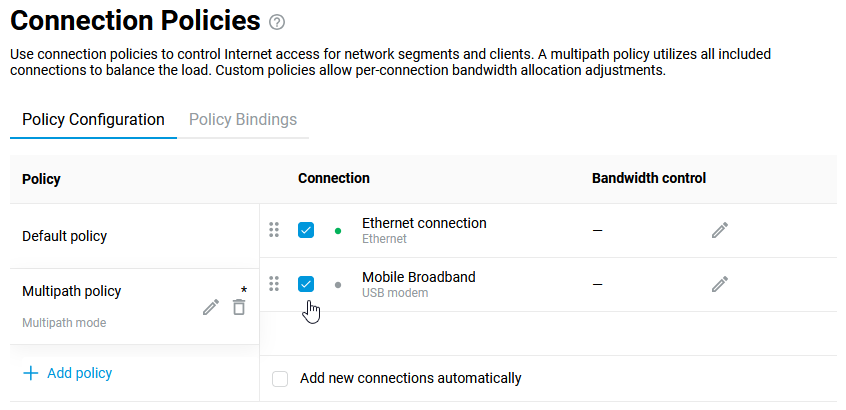

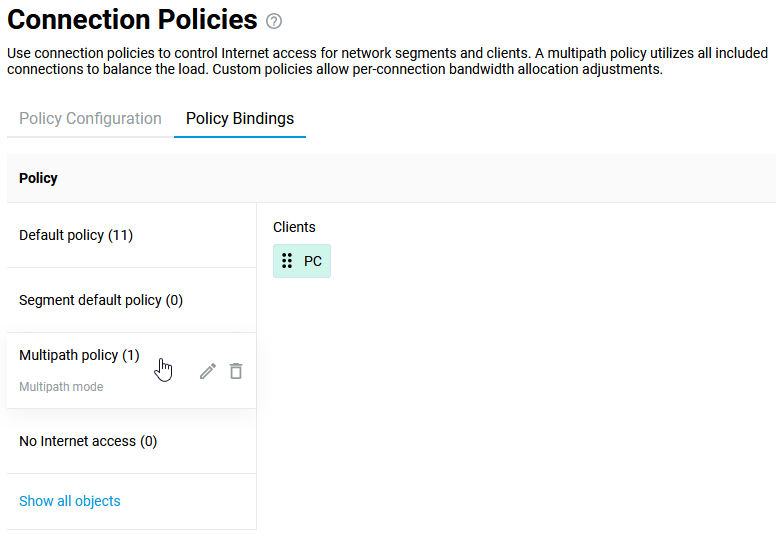

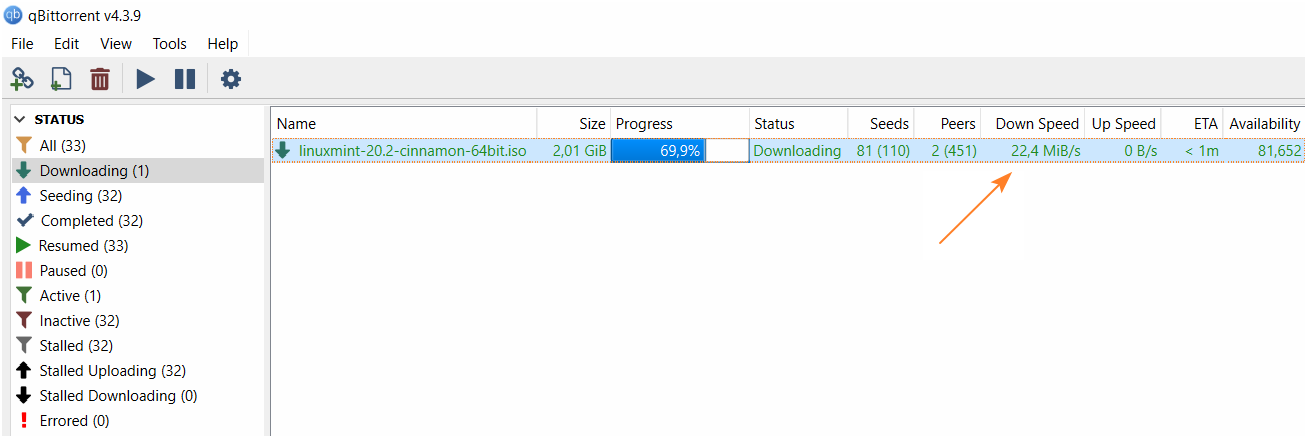

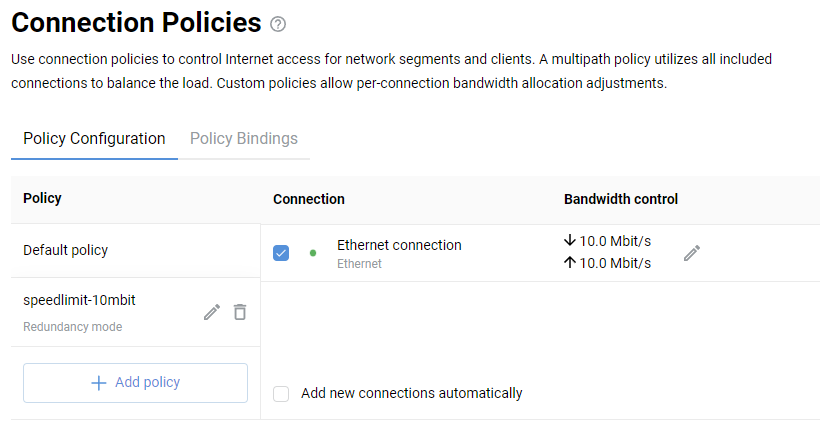

Підключення до декількох провайдерів та резервування Інтернет-каналів

За допомогою маршрутизатора Keenetic можна одночасно скористатися кількома підключеннями до кількох Інтернет-провайдерів (така топологія мережі буде називатися Multi-WAN). Наприклад, ви можете налаштувати базове резервування підключення, використовуючи два кабелі Ethernet від окремих провайдерів. Якщо мережа основного провайдера виходить з ладу, Keenetic автоматично перейде на резервний канал. Функція Multi-WAN підтримується всіма моделями Keenetic без винятку.

Примітка

Перш ніж підключитися, зверніться до наступного контрольного списку. Налаштування маршрутизатора може потребувати параметрів, наданих вашим провайдером Інтернет. Зазвичай, таку інформацію можна отримати від служби технічної підтримки провайдера, або вона вже міститься в додатку до контракту):

Чи використовуються для доступу до Інтернету login (ім'я користувача) і пароль;

Якщо потрібні логін і пароль, необхідно дізнатися протокол доступу; зазвичай це якійсь з наступних -PPtP, L2TP або PPPoE;

При підключенні по PPtP або L2TP протоколах, також потрібна IP-адреса або доменне ім'я VPN-серверу;

У багатьох випадках корисно знати, яку IP-адресу надає Інтернет-провайдер - статичну чи динамічну, і, що важливіше, чи це пряма публічна адреса або це приватна адреса;

Якщо вам призначено постійну (статичну) IP-адресу, то для завершення конфігурації вручну, необхідно знати цю адресу, а також інші Параметри IP (маску підмережі, шлюз за замовчуванням та адресу DNS-сервера провайдера);

Іноді провайдери реєструють MAC-адресу на вашому боці лінії (це часто називають

CPE MAC lockdown). Якщо це так, корисно знати, яку саме MAC-адресу зареєстровано у вашого Інтернет-провайдера і чи можна її змінити. Якщо у вашому договорі провайдера строго вказано MAC-адресу іншого пристрою, наприклад вашого комп'ютера, ми рекомендуємо перед підключенням повідомити службу технічної підтримки провайдера про MAC-адресу маршрутизатора, надруковану на його етикетці. Можливо, буде потрібно скористатися тим, що маршрутизатори Keenetic дозволяють Зміну MAC-адреси WAN пристрою під час процесу налаштування підключення.

Дротовий

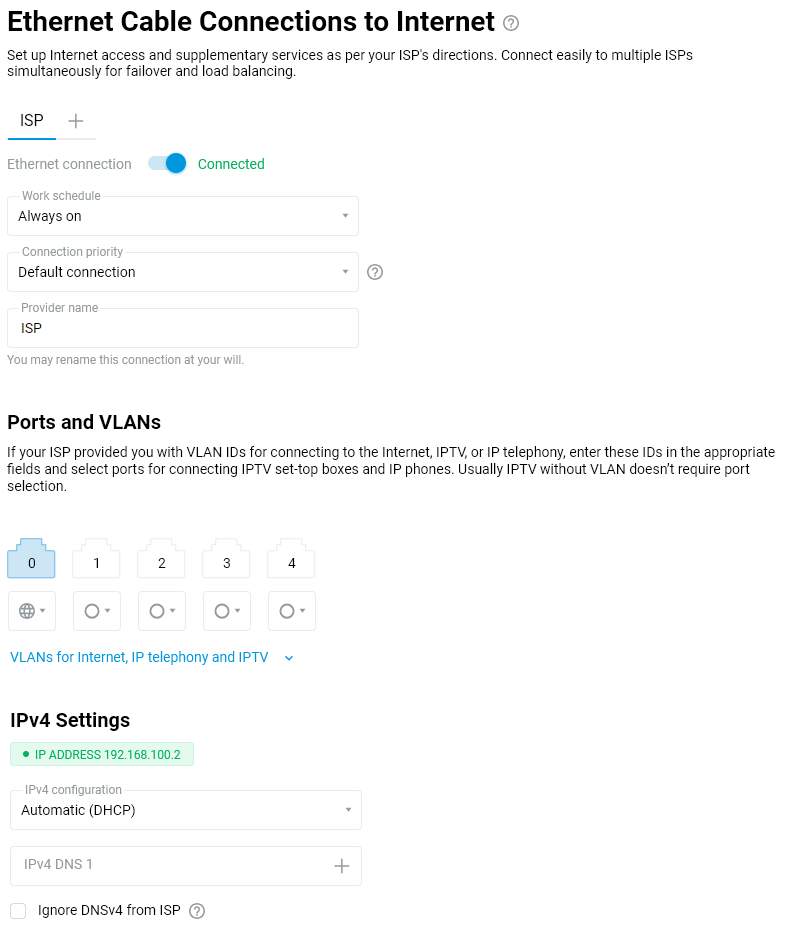

Підключення до Інтернету через Ethernet

Маршрутизатори Keenetic дозволяють налаштувати підключення до Інтернету по виділеній лінії Ethernet, використовуючи будь-який тип з'єднання: IPoE, PPPoE, PPTP, L2TP, 802.1x, VLAN 802.1q, IPv4/IPv6.

Також можна підключитися до Інтернету через термінал PON або модем xDSL/DOCSIS/кабельний модем з портом Ethernet, наприклад, у випадку попередньо встановленого обладнання провайдера.

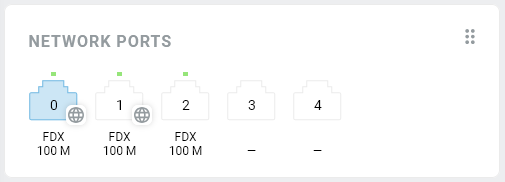

Кабель Ethernet від провайдера, що відповідає принаймні категорії 5e, довжиною не більше 100 метрів і обтиснутий стандартним 8-контактним роз'ємом RJ-45, слід прокласти до місця, де буде розміщено маршрутизатор. Зазвичай цей кабель слід підключати до порту 0 (WAN/Інтернет) маршрутизатора.

Важливо

Якщо у вашому договорі з інтернет-провайдером згадується MAC-адреса іншого пристрою, наприклад вашого комп’ютера, то перед підключенням кабелю Ethernet бажано повідомити свого провайдера, що буде використовуватися інший пристрій з іншою апаратною адресою. Повідомте MAC-адресу WAN Keenetic, надруковану на його етикетці. Крім того, можна підмінити MAC-адресу пристрою на ту, яку зареєстрував ваш провайдер під час налаштування з'єднання (це можна зробити, дотримуючись інструкцій у статті «Зміна MAC-адреси WAN»).

Найпоширенішим і найпростішим у налаштуванні типом підключення до Інтернету є IPoE (Internet Protocol over Ethernet), який іноді називають «виділеним» або «з'єднанням по виділеній лінії». Цей метод не передбачає автентифікації за логіном і паролем для доступу до Інтернету. Все, що вам потрібно зробити, це підключити кабель провайдера до порту 0 маршрутизатора. Після цього будь-який домашній пристрій, підключений до його мережі Wi-Fi або одного з вільних портів Ethernet, отримає доступ до Інтернету. Таким чином, жодних додаткових налаштувань не потрібно.

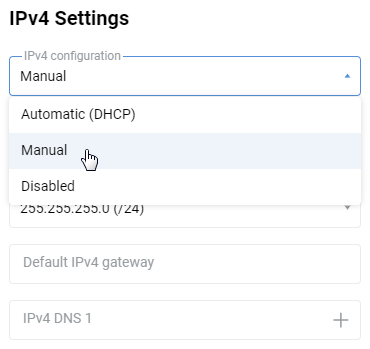

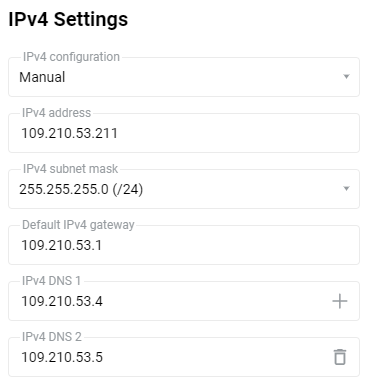

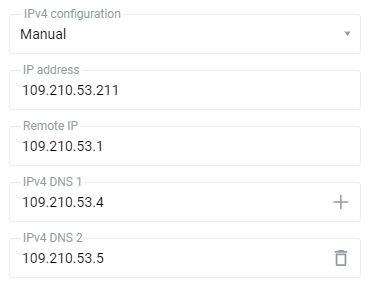

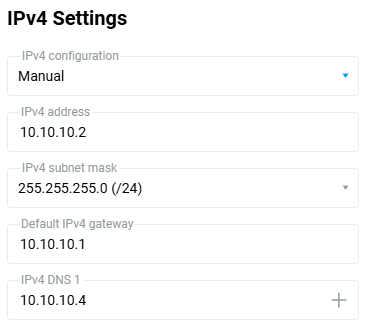

Однак у деяких випадках ваш провайдер може призначити вам статичну публічну IP-адресу; її потрібно вказати в налаштуваннях маршрутизатора. Для цього перейдіть на сторінку Кабель Ethernet» вебінтерфейсу Keenetic. У розділі «Налаштування IPv4» встановіть для параметра «Налаштування IPv4» значення «Вручну».

Потім введіть адресу, надану вашим провайдером, у поле «Адреса IPv4». Ваш провайдер повинен надати інші параметри IP (маску підмережі, адреси шлюзу та DNS) разом зі статичною IP-адресою для ручного налаштування; вкажіть їх у відповідних полях. Наприклад:

Зміна WAN MAC-адреси

Деякі Інтернет-провайдери дозволяють доступ до Інтернету лише одному пристрою, зареєструвавши його MAC-адресу. Зазвичай користувач надає Інтернет-провайдеру MAC-адресу мережевого адаптера свого комп'ютера. В цьому випадку доступ до Інтернету можна отримати тільки з цієї MAC-адреси.

Якщо так і є, і ви знаєте MAC-адресу яка зареєстрована у вашого Інтернет-провайдера - це може бути адреса попереднього маршрутизатора або мережевий адаптер вашого ПК, або MAC, що надрукована в договорі, тоді можна замінити заводську MAC вашого Keenetic на ту MAC-адресу, яку прийме ваш провайдер.

Підказка

Якщо ваш договір з провайдером містить MAC-адресу іншого пристрою, наприклад вашого комп'ютера, ми рекомендуємо повідомити службу провайдера про WAN MAC-адресу маршрутизатора. Keenetic WAN MAC надрукований на етикетці пристрою. Це потрібно зробити перед підключенням лінійного кабелю Ethernet.

Натомість, щоб підмінити MAC-адресу Вашого пристрою Keenetic на вже зареєстровану, будь ласка, виконайте наведений нижче крок.

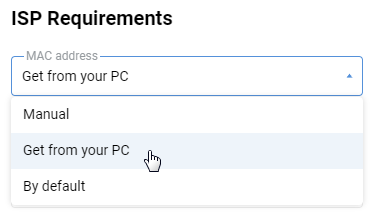

На сторінці 'Кабель Ethernet', під 'Вимоги Інтернет-провайдера', будь ласка, виберіть один із варіантів у полі MAC-адреса:

'За замовчуванням'- заводські налаштування за замовчуванням, WAN MAC-адреса відповідатиме зазначеній на етикетці пристрою;

'Взяти з вашого ПК'— WAN MAC-адреса Вашого маршрутизатора зміниться на MAC-адресу з мережевої карти комп'ютера, з якого відкрито вебінтерфейс. Опція 'Взяти з вашого ПК' можлива лише тоді, коли ваш комп'ютер підключений через кабель Ethernet;

'Ручне'— вкажіть вручну MAC-адресу, яка буде використовуватись у якості WAN MAC-адреси.

Ви можете знайти MAC-адресу ПК з Windows дотримуючись інструкції» 'Як перевірити налаштування мережевого адаптера в Windows'.

Підключення до Інтернету через PPPoE

PPPoE найчастіше використовується при підключенні до Інтернету через ADSL/VDSL, але іноді цей тип підключення також використовується провайдерами, що надають Інтернет по виділеній лінії Ethernet.

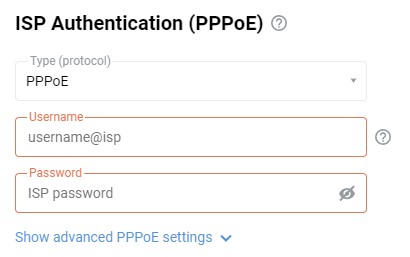

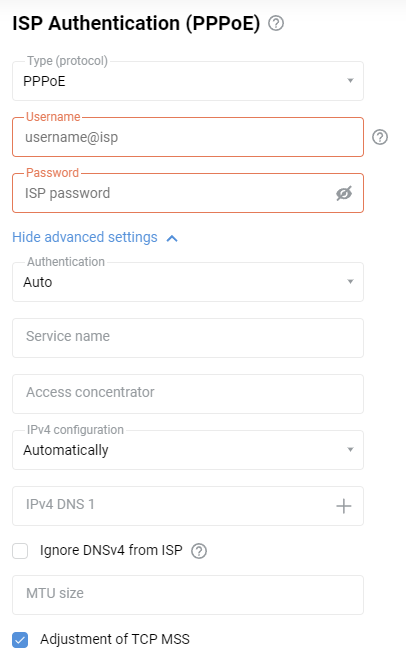

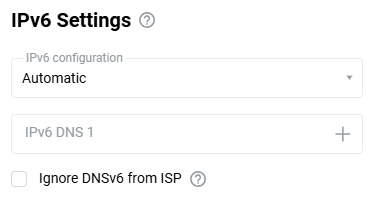

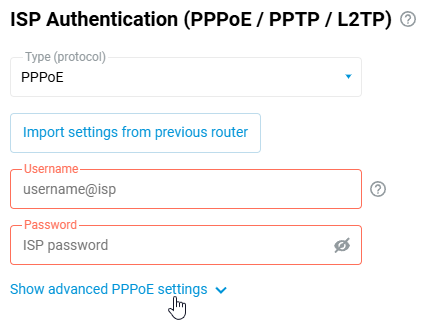

На сторінці 'Кабель Ethernet', під 'Автентифікація у провайдера (PPPoE / PPTP / L2TP)', виберіть 'PPPoE' в полі 'Тип (протокол)'.

Потім, в полях 'Ім'я користувача' і 'Пароль', введіть логін і пароль для підключення до Інтернету, надані вашим провайдером.

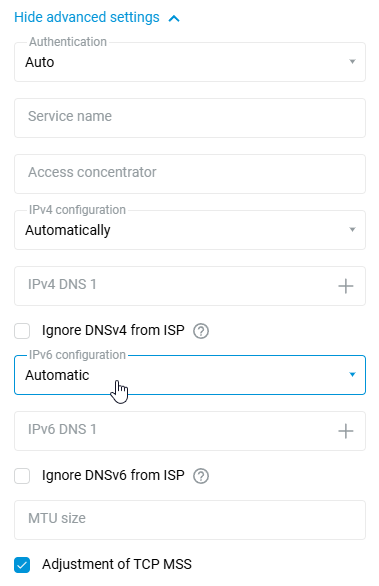

Натисніть на 'Показати додаткові налаштування PPPoE' для відображення полів з розширеними налаштуваннями.

Поля 'Ім'я сервісу' та 'Ім'я концентратора' необов'язкові; залиште їх порожніми, якщо ваш провайдер не надав вам додаткової інформації.

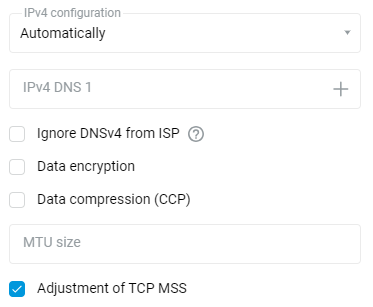

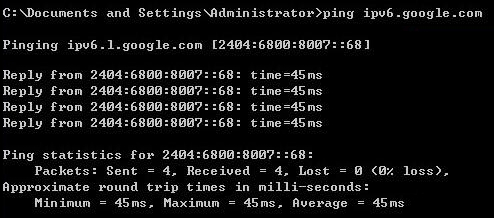

Залиште поле 'Налаштування IPv4' встановленим на 'Автоматичне' якщо ваш провайдер автоматично призначає IP-адресу для доступу до Інтернету.

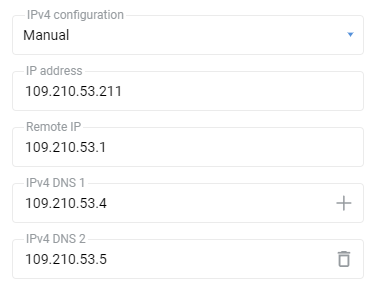

Якщо ваш Інтернет-провайдер надав вам фіксовану (статичну) IP-адресу, виберіть 'Ручне' в полі 'Налаштування IPv4'поле і вкажіть IP-адресу та адресу шлюзу в полях 'IP-адреса' і 'Віддалена IP-адреса' , що з'являться. Наприклад:

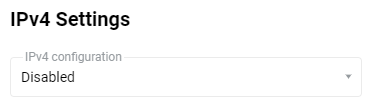

Якщо ваш провайдер не видає і не вимагає призначення IP-адреси для WAN інтерфейсу вашого маршрутизатора, тобто якщо його мережа не має автоматичного призначення IP-адреси , вимкніть автоматичне отримання IP-адреси через DHCP на Порту WAN. Для цього в у розділі 'Параметри IPv4' розділу Налаштування IPv4', вкажіть 'Вимкнено'.

Підключення до Інтернету через PPTP/L2TP

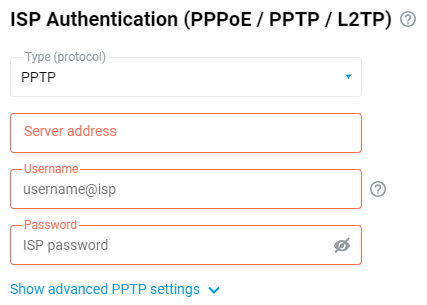

PPTP і L2TP часто використовуються в мережах провайдерів. Головною перевагою даних протоколів є безпека передачі даних в Інтернет. Нижче ми розглянемо приклад налаштування з'єднання через протокол PPTP як найпоширеніший. L2TP підключення налаштовується аналогічним чином.

На сторінці 'Кабельне підключення Ethernet до Інтернету' у розділі 'Автентифікація у провайдера (PPPoE / PPTP / L2TP)L2TP)' в полі 'Тип (протокол)', вкажіть значення 'PPTP' або 'L2TP', залежно від того, який тип з'єднання ви хочете налаштувати. У полі 'Адреса сервера' введіть IP-адресу або доменне ім'я сервера PPTP або L2TP. У полях 'Ім'я користувача' і 'Пароль', введіть логін і пароль, надані вашим провайдером для підключення до Інтернету відповідно.

Натисніть на 'Показати додаткові налаштування PPTP' для відображення полів розширених налаштувань.

Якщо PPTP з'єднання використовує шифрування даних (MPPE), увімкніть відповідну опцію.

Залиште значення поля 'Налаштування IPv4' в 'Автоматичне', якщо IP-адреса для доступу до Інтернету присвоюється автоматично вашим провайдером.

Якщо ваш Інтернет-провайдер надав вам фіксовану (статичну) IP-адресу, вкажіть значення 'Ручне' в полі 'Налаштування IPv4' і вкажіть IP-адресу та адресу шлюзу в полях 'IP-адреса' і 'Віддалений IP', які з'являться. Наприклад:

Налаштування підключення IPTV

У маршрутизаторах Keenetic в більшості випадків цифрове телебачення (IPTV) працює прямо з коробки як на комп'ютерах, так і на приставках.

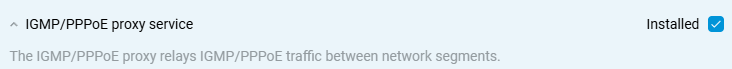

Багатоадресна передача використовується для забезпечення Сервісу IPTV. Переконайтеся, що на Keenetic встановлено компонент 'Сервіс IGMP/PPPoE проксі', який передає повідомлення IGMP/PPPoE між різними інтерфейсами. Це можна зробити на сторінці 'Параметри системи' у розділі 'KeeneticOS Оновлення та параметри компонентів', натиснувши на 'Змінити набір компонентів'.

Налаштуйте підключення до Інтернету і підключіть приставку або комп'ютер, на якому плануєте дивитися телевізор, до будь-якого з мережевих (LAN) портів маршрутизатора, призначених для Домашньої мережі. Перевірте, що IPTV працює належним чином.

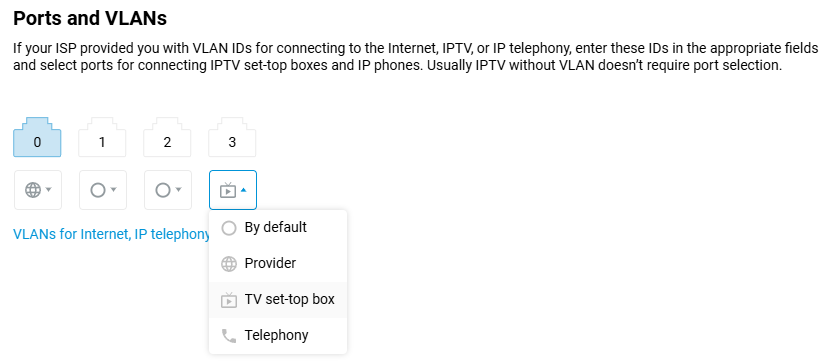

Деякі провайдери, які використовують Реєстрацію MAC-адреси приставки, вимагають наявності спеціального Телевізійного порту на роутері, до якого повинна бути підключена приставка. Цей порт безпосередньо підключається до мережі провайдера і дозволяє провайдеру бачити MAC-адресу приставки. Щоб налаштувати один з мережевих портів, що належать до сегменту Домашня мережа, у режим Телевізійного порту, будь ласка, зверніться до наступних методів конфігурації:

Перейдіть до сторінки 'Кабельне підключення Ethernet до Інтернету' у розділ 'Порти та VLAN', встановіть режим 'ТБ приставка' для порту, до якого буде підключена IPTV приставка (в нашому прикладі приставка буде підключена до

port 3).

Якщо ваш Інтернет-провайдер надає вам VLAN для Сервісу IPTV, введіть його у полі 'IPTV (додатково)'. Якщо IPTV надається без VLAN, то зазвичай не потрібно вибирати порт для приставки.

При здійсненні цих налаштувань приставка підключиться безпосередньо до мережі провайдера через роутер. Підключіть приставку IPTV до ТБ порту і перезавантажте її. Приставка повинна отримати IP-адресу від мережі вашого провайдера, після чого ви зможете приймати цифрове телебачення

Вищезазначених кроків зазвичай достатньо для отримання IPTV.

Маршрутизатор Keenetic також дозволяє точно налаштувати нестандартні сценарії підключення, наприклад, які використовують інший інтерфейс для послуги IPTV.

Необхідно мати встановленим компонент системи 'Сервіс IGMP/PPPoE проксі', як було написано вище. Проксі-сервіс IGMP повторно передає багатоадресний потік від провайдера на пристрої домашньої мережі. Мультикаст використовується для надання послуги IPTV

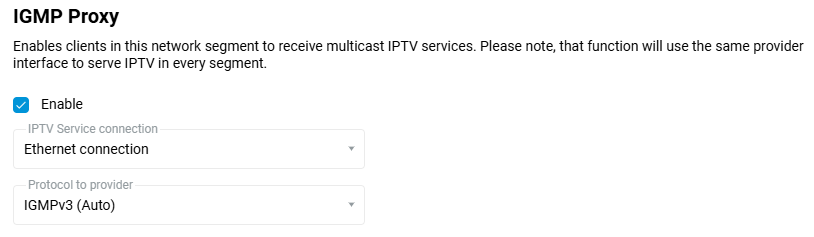

Перейдіть на сторінці 'Домашня мережа' у розділ 'IGMP Proxy'. Налаштування за замовчуванням у цьому розділі підходять для більшості постачальників послуг.

За замовчуванням, поле 'Підключення сервісу IPTV' вказує на інтерфейс, який дивиться в мережу провайдера (у нашому прикладі це 'Підключення до мережі Ethernet'), з якого приходить IPTV.

Важливо

Якщо ви використовуєте Mesh Wi-Fi систему і розширення мережі за допомогою розширювачів, переконайтеся, що на них також встановлений компонент 'Сервіс IGMP/PPPoE проксі', інакше розширювачі не зможуть передавати багатоадресні потоки і тому IPTV не працюватиме на пристроях, підключених до розширювачів.

Підказка

Якщо вищевказані кроки не пройшли успішно, перевірте, чи функціонує IPTV на стороні провайдера, підключивши приставку або комп'ютер, на якому ви плануєте дивитися телевізор, безпосередньо до кабелю провайдера, тобто без використання вашого Keenetic. Якщо телевізор працює в цьому випадку, але не через Keenetic, будь ласка, зв'яжіться з нашим команда підтримки. Будь ласка, вкажіть своє місто, назву вашого провайдера і тарифний план, надайте посилання на інструкцію по налаштуванню IPTV вашого провайдера для рекомендованих роутерів, а також прикріпіть діагностичний файл Keenetic, отримавши його відповідно до інструкції 'Збереження системного файлу self-test'.

Також зверніть увагу, що брандмауери та деякі антивірусні програми, що використовуються у вашій мережі або встановлені на вашому комп'ютері, можуть блокувати багатоадресний трафік. Якщо з якихось причин у вас не працює IPTV, спробуйте тимчасово відключити їх.

Іноді виникають питання, пов'язані з підключенням і облаштуванням IPTV через Wi-Fi. Деякі способи підключення представлені в статті: 'IPTV через Wi-Fi'.

Бездротовий інтернет-провайдер

Підключення до Інтернету через Wi-Fi (WISP)

Якщо вам потрібно підключити домашню мережу до Інтернету через Wi-Fi з'єднання, кожна модель маршрутизатора Keenetic дозволяє це зробити за допомогою режиму WISP (бездротовий Інтернет-провайдер) . Ви можете підключитися, наприклад, до загальнодоступної точки доступу Wi-Fi провайдера, до мережі Wi-Fi вашого сусіда, до бездротової точки доступу в сусідньому кафе або до мобільного точки доступу на вашому смартфоні. Під час подорожі, WISP режим зручно використовувати з готельною мережею Wi-Fi. Ваш Keenetic підключається до Wi-Fi готелю, і всі ваші мобільні пристрої готові до роботи, бо вже були підключені до попередньо налаштованої захищеної мережі Wi-Fi вашого маршрутизатора.

WISP підключення може використовуватися в якості основного або резервного з'єднання, яке автоматично активується при виникненні проблем з основним каналом доступу в інтернет.

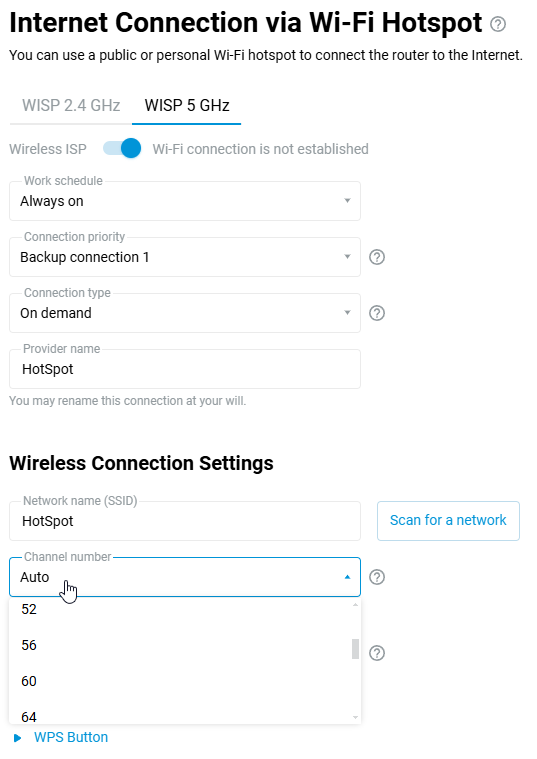

Цей тип підключення до Інтернету налаштовується на сторінці Бездротовий Інтернет-провайдер.

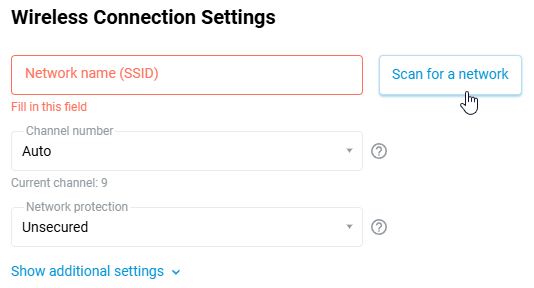

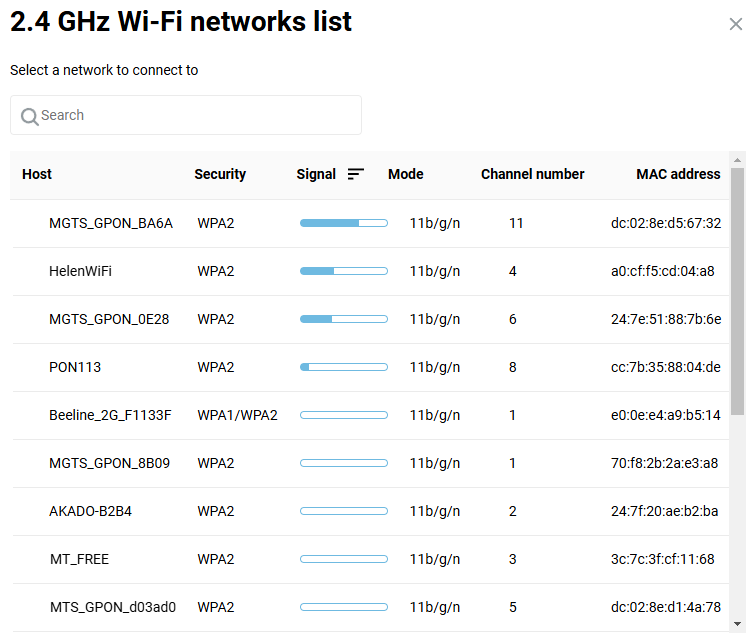

На сторінці Бездротовий інтернет-провайдер, клацніть Огляд мереж, щоб вибрати потрібну бездротову мережу.

У вікні, що з'явиться, відображатимуться доступні мережі Wi-Fi в межах досяжності маршрутизатора. Будь ласка, виберіть потрібну мережу, натиснувши на неї.

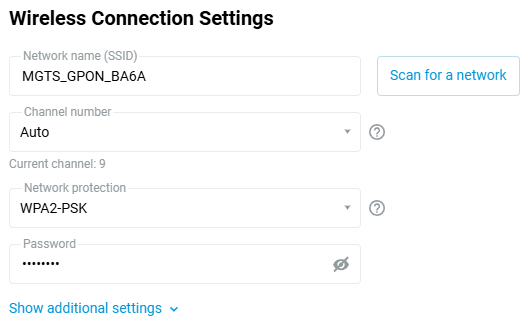

Це поверне вас до сторінки Бездротовий Інтернет-провайдер.

При виборі бездротової мережі, поля Ім'я мережі (SSID) і Захист мережі заповнюються автоматично. У поле Пароль необхідно ввести пароль або ключ безпеки, який використовується для доступу до обраної мережі Wi-Fi.

Підказка

Починаючи з KeeneticOS версії 2.13, є можливість встановити MAC-адресу точки доступу (її також називають 'BSSID') до якої потрібно підключитися у режимі WISP. Ця функція корисна, якщо є точки доступу, що транслюють однакове ім'я мережі (SSID) по радіо. Вибрати певну точку підключення до інфраструктури можна, вручну ввівши її MAC-адресу.

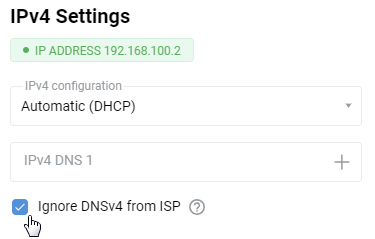

За замовчуванням Параметри IPv4 встановлюються на автоматичні, тобто пристрій намагатиметься отримати IP-адресу через протокол DHCP при підключенні до верхньої точки доступу. Якщо ви хочете встановити статичну IP-адресу, шлюз і DNS-сервери, будь ласка, вкажіть ті у відповідних полях, які відкриваються, вибравши Ручне у випадаючому списку Конфігурація IPv4. Наприклад:

Підказка

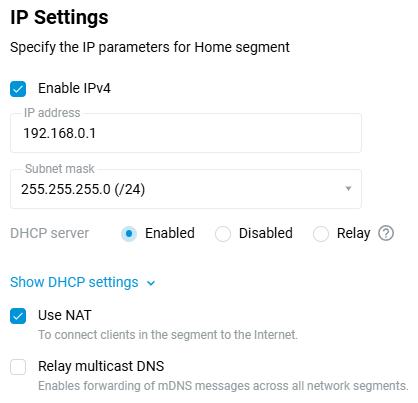

IP-адреси Домашньої мережі маршрутизатора (за замовчуванням мережа цього сегменту 192.168.1.x), і отримані від постачальника послуг Інтернету або точки доступу повинні належати до різних підмереж. В іншому випадку, станеться Конфлікт IP-адрес, і доступу до Інтернету не буде.

Щоб змінити локальну IP адресу вашого Keenetic, перейдіть на сторінку Домашня мережа, і у розділі Парамети IP, змініть поле IP-адреса — введіть будь яку приватну IP-адресу крім 192.168.1.1 (наприклад, введіть 192.168.0.1). Застосуйте налаштування, натиснувши кнопку Зберегти.

Важливо

Після зміни IP-адреси маршрутизатора Ви втратите доступ до його вебінтерфейсу. Щоб відновити доступ, потрібно оновити IP-адресу мережевого адаптера, від'єднавши мережевий кабель від адаптера на хвилину. Потім переконайтеся, що IP-адреса мережевого адаптера призначена з нової підмережі, і що вебінтерфейс Keenetic доступний за новою локальною IP-адресою. Для отримання додаткової інформації див. 'Як перевірити налаштування мережевого адаптера в Windows (IP-адреса, MAC-адреса і шлюз за замовчуванням)'.

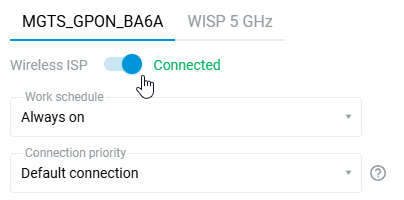

Встановіть перемикач підключення до Інтернету в праве положення (On) для початку підключення до Бездротового Інтернет-провайдера.

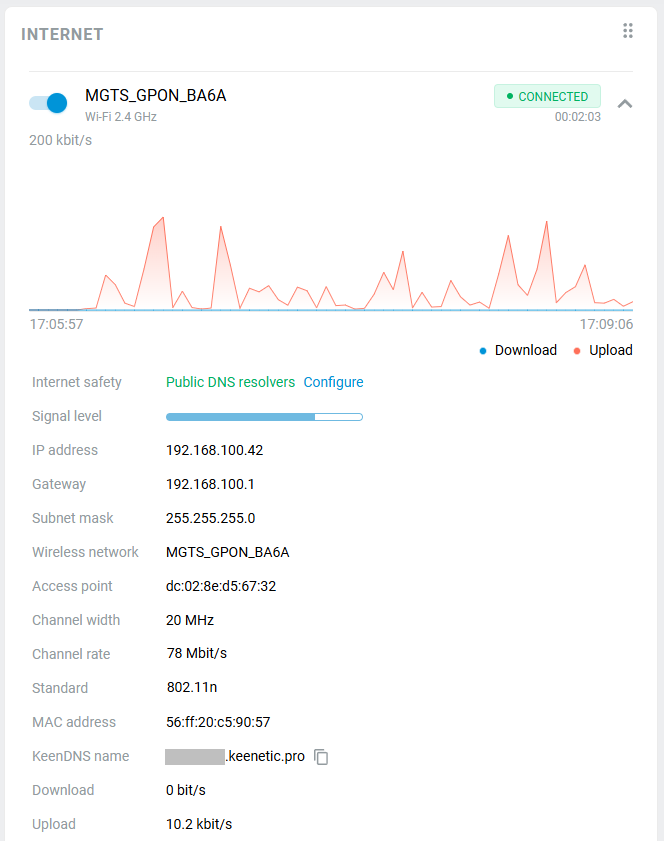

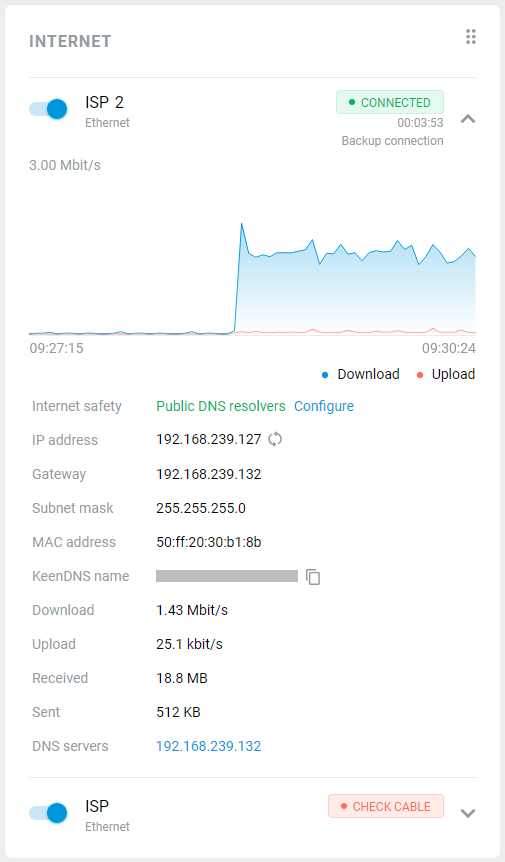

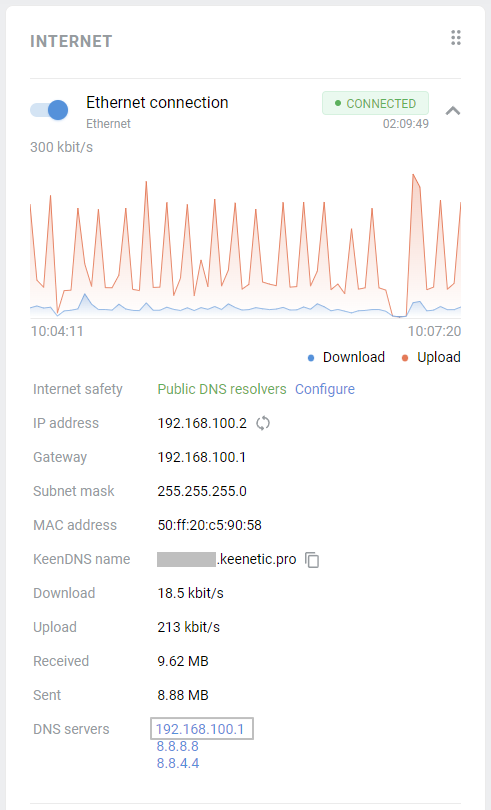

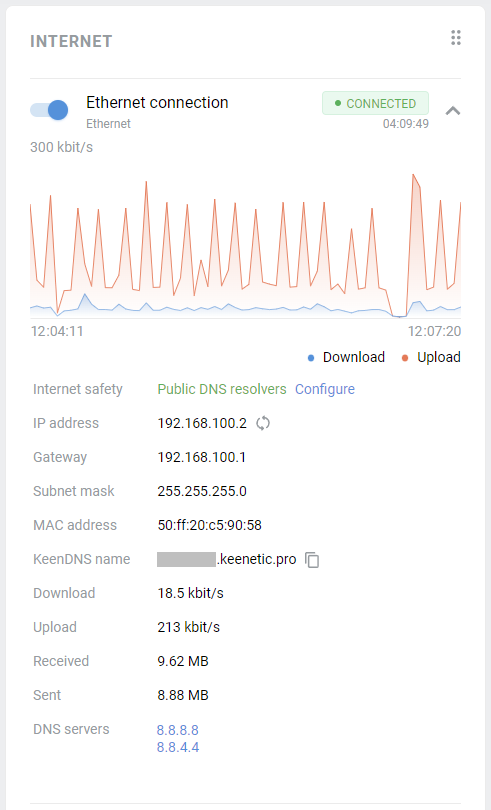

Після успішного підключення, на інформаційній панелі Інтернет на сторінці Системний монітор відобразиться інформація про поточне підключення.

WISP підключення може використовуватися як основне, так і у якості резервного.

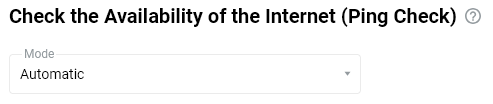

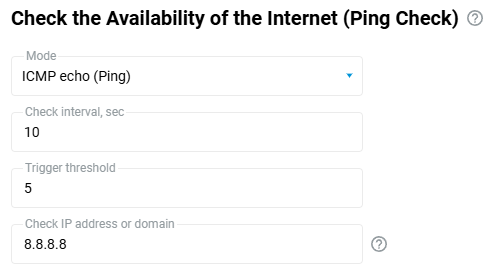

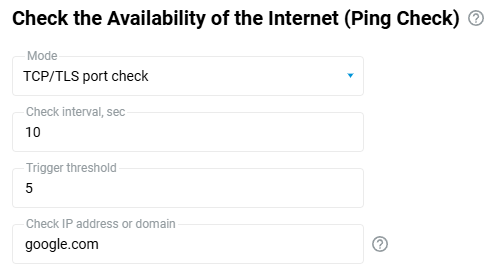

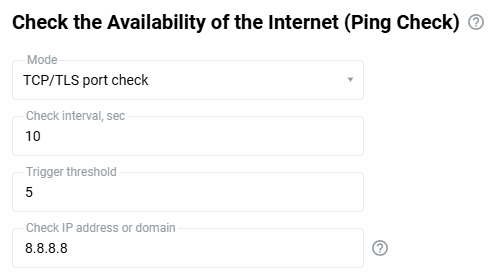

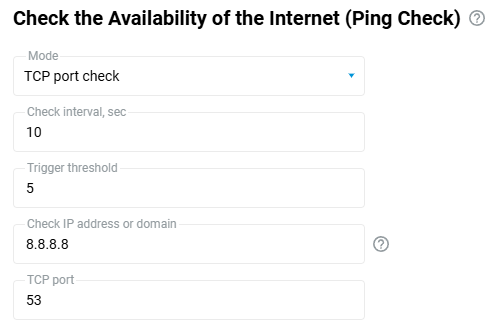

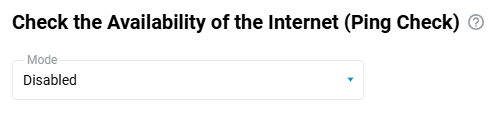

При використанні резервного підключення, і, якщо WISP підключення використовується як основне з'єднання, на цій же сторінці можна увімкнути Перевірку доступності Інтернету (Ping Check). Тоді, навіть якщо з'єднання з точкою доступу залишається, але підключення до Інтернету фактично втрачено, Ping Check виявить цю втрату і автоматично переключить маршрутизатор на резервне з'єднання.

Важливо

Якщо WISP підключення використовується не весь час, рекомендується відключити його. Якщо ви залишите WISP увімкненим на роутері, але відключите точку доступу Wi-Fi, до якої було встановлено з'єднання, роутер буде постійно сканувати етер у пошуках точки доступу, зазначеної в налаштуваннях. Цей процес потребує часу для роботи радіомодуля, що може негативно позначитися на продуктивності мережі Wi-Fi.

Примітка

Починаючи з KeeneticOS 3.8.2, додано новий параметр Номер каналу для підключення Бездротовий інтернет-провайдер, що дозволяє встановити певний номер каналу замість автоматичного вибору каналу на основі SSID. Ця опція значно скорочує час, необхідний клієнтській стороні маршрутизатора для сканування етеру, залишаючи більше ресурсів для передачі Wi-Fi та роботи бездротового MESH бекхолу. Використовуйте цей параметр для сценаріїв, коли точка доступу, що забезпечує Інтернет, має фіксований номер каналу Wi-Fi.

Точка доступу Wi-Fi на роутері і вбудований клієнт WISP використовують один і той самий фізичний радіомодуль (мова йде про один і той самий діапазон), і апаратно неможливо змусити вбудований клієнт WISP працювати на різних каналах з точкою доступу Wi-Fi. Наприклад, віддалена точка доступу провайдера працює на бездротовому каналі 48; і, якщо ви вручну встановлюєте канал 149 на вашій точці доступу Wi-Fi, ви не зможете підключитися через WISP до точки доступу провайдера, яка працює на каналі 48 (це можливо лише в різних діапазонах 2,4 та 5 ГГц, бо в цьому випадку використовуються різні радіомодулі). Якщо ви встановите автоматичний режим для вибору каналу на точці доступу, клієнт WISP завжди буде працювати на каналі точки доступу Wi-Fi, до якої WISP підключається, і буде 'мастером' для точки доступу роутера. У той же час точка доступу Wi-Fi на вашому маршрутизаторі стає 'слейвом' і також перейде на канал, встановлений клієнтом WISP.

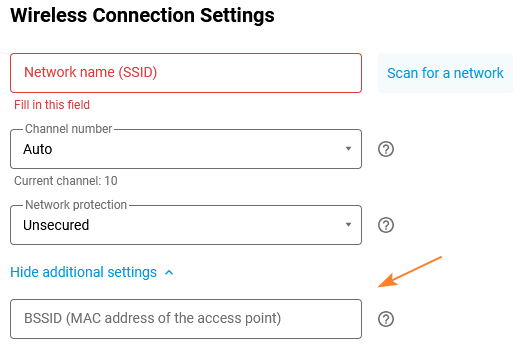

MAC-адреса точки доступу (BSSID) для з’єднання WISP

KeeneticOS дозволяє вказати MAC-адресу точки доступу (BSSID) при підключенні в режимі Wireless ISP (WISP). Ця функція корисна, коли в ефірі є кілька точок доступу з однаковою назвою (SSID). У цьому випадку ви можете вибрати конкретну точку доступу для підключення, вказавши її MAC-адресу вручну.

У вебінтерфейсі маршрутизатора це налаштування знаходиться в меню Бездротовий Інтернет-провайдер на сторінці Підключення до Інтернету через точку доступу Wi-Fi. У дводіапазонних моделях маршрутизаторів (2,4/5 ГГц) це налаштування доступне в обох діапазонах.

Перейдіть на сторінку Підключення до Інтернету через точку доступу Wi-Fi і натисніть Показати додаткові налаштування у розділі Налаштування бездротового підключення. У полі BSSID (MAC-адреса точки доступу), що з’явиться, введіть MAC-адресу точки доступу, до якої ви хочете підключитися.

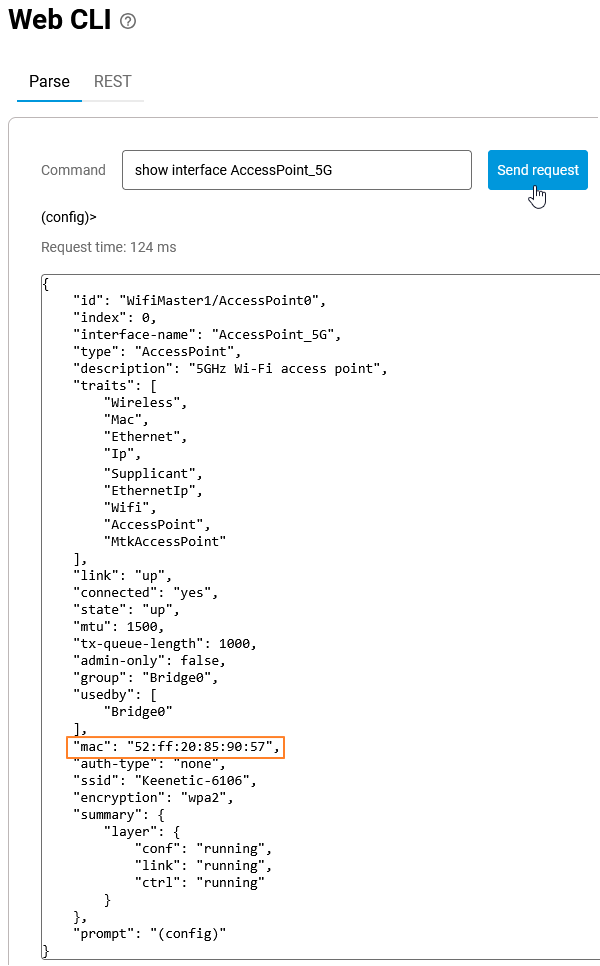

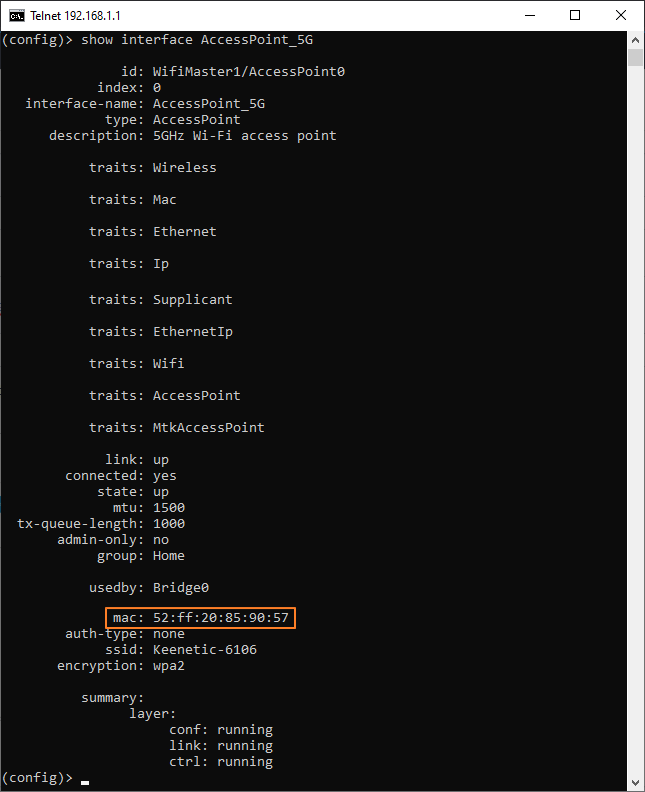

Якщо ви підключаєтеся через WISP до іншого пристрою Keenetic, виконайте на ньому таку команду, щоб знайти MAC-адресу точки доступу Wi-Fi, яку потрібно ввести в полі BSSID. Для мережі 2,4 ГГц:

show interface AccessPointДля мережі 5 ГГц:

show interface AccessPoint_5GВи можете виконати команду з вебінтерфейсу (веб-CLI) або через з’єднання telnet. Для отримання детальної інформації зверніться до інструкцій Інтерфейс командного рядка (CLI).

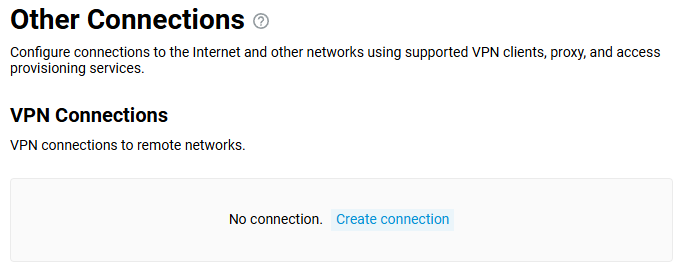

Інші з'єднання

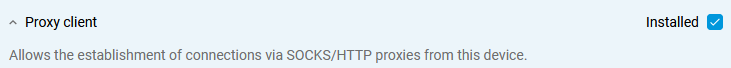

За допомогою маршрутизатора Keenetic ви можете підключитися до загальнодоступної служби VPN, офісної мережі або іншого Keenetic через будь-яке підключення до Інтернету. Деякі провайдери надають доступ до Інтернету за допомогою технології VPN.

З точки зору сумісності, ви можете підключитися через PPTP, OpenVPN, L2TP/IPsec (L2TP через IPsec), SSTP, OpenConnectт або Клієнт IPsec з будь-якого роутера Keenetic.

Такий універсальний VPN-клієнт особливо корисний, якщо немає публічної IP-адреси на одному боці підключення до мережі (наприклад, для доступу до заміського будинку з вашої квартири).

На додаток до функції VPN-клієнта , будь-яка модель Keenetic, навіть початкового рівня, має у своєму арсеналі відповідні Сервери VPN: PPTP, OpenVPN, L2TP/IPsec, SSTP, OpenConnect, IPsec (Virtual IP).

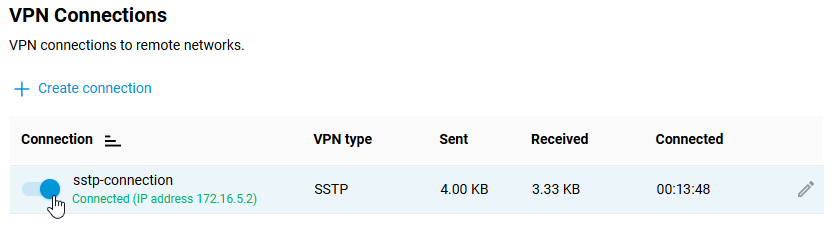

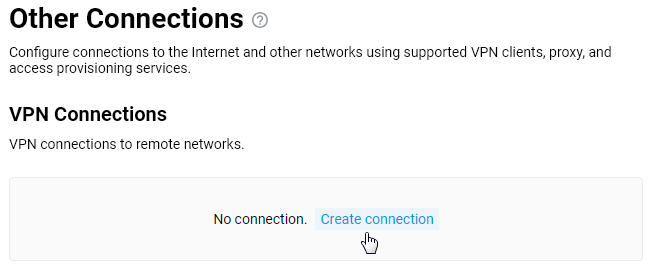

Ви можете налаштувати VPN-з'єднання з віддаленими мережами та Серверами VPN на сторінці Інші з'єднання.

У розділі VPN підключення, натисніть Додати підключення.

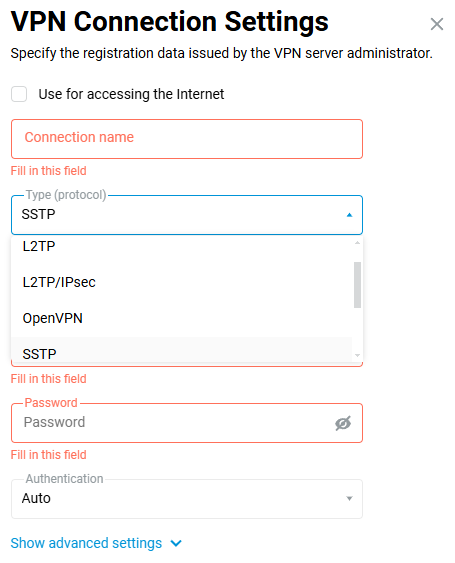

У вікні Параметри VPN підключення виберіть необхідний протокол в полі Тип (протокол), а потім налаштуйте з'єднання.

Детальну інформацію про те, як налаштувати з'єднання, можна дізнатися в статтях:

Підказка

Якщо ви хочете використовувати новостворене з'єднання для доступу до Інтернету, встановіть найвищий пріоритет цьому з'єднанню. Ви знайдете інформацію про пріоритети у розділі статті 'Пріоритети підключень'.

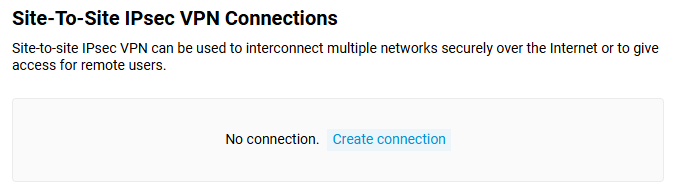

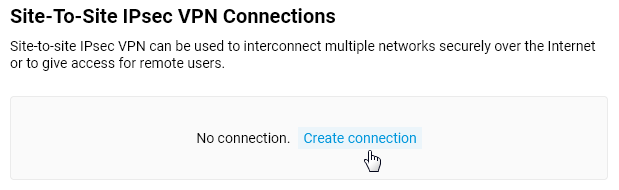

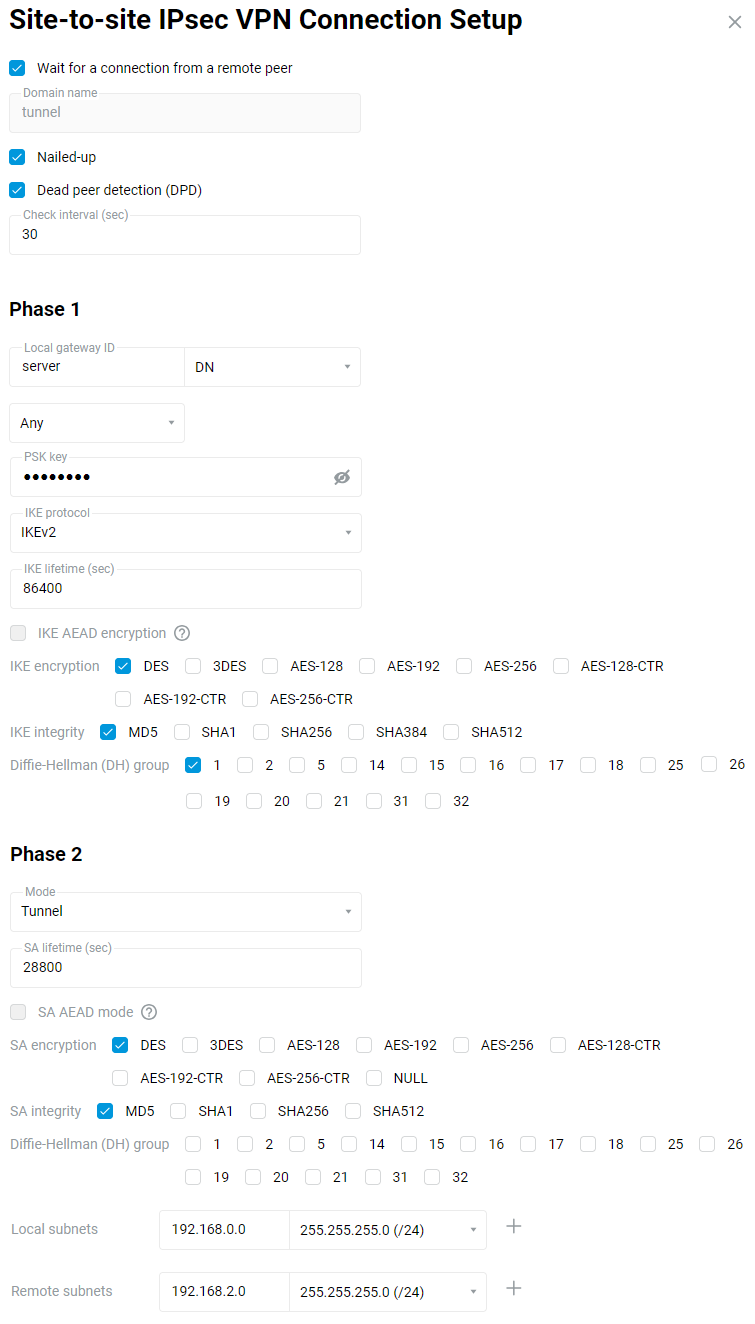

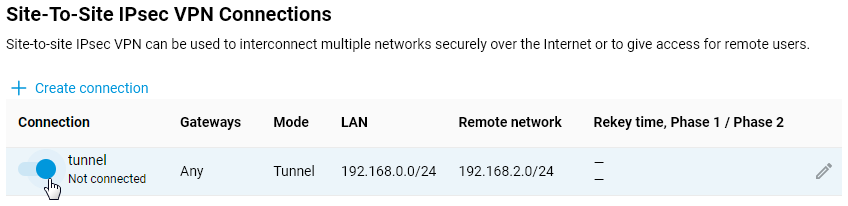

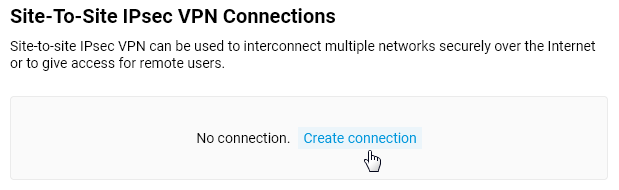

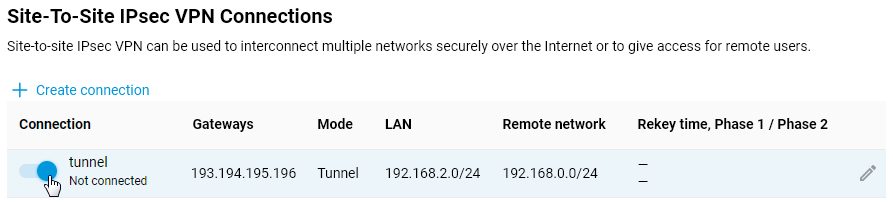

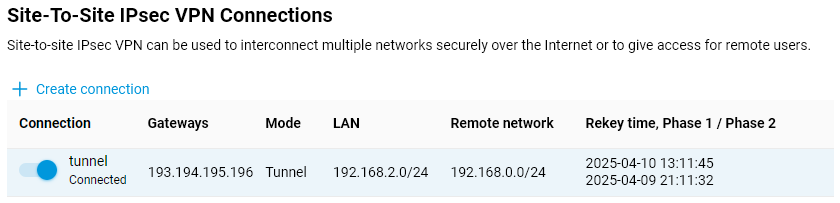

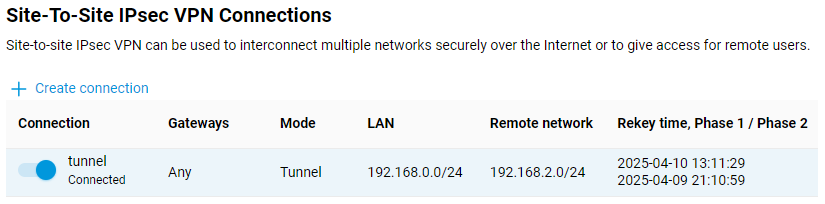

Щоб створити IPsec VPN у розділі Site-to-site IPsec VPN з'єднання, клацніть Додати підключення.

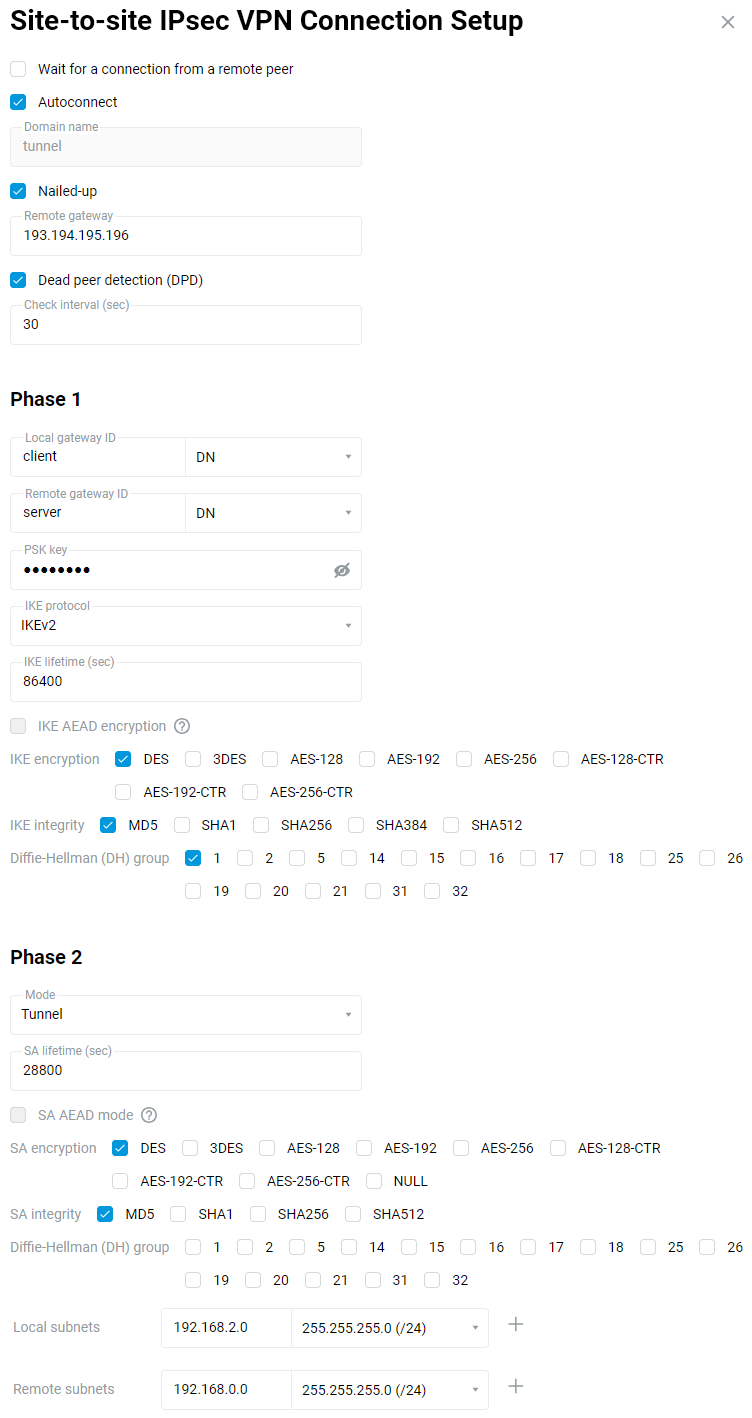

Потім вкажіть параметри підключення у вікні Налаштування з'єднання Site-to-site IPsec VPN.

Приклад того, як з'єднати дві локальні мережі через Інтернет через IPsec Ви можете знайти в статті 'IPsec VPN site-to-site'.

Типи VPN в маршрутизаторах Keenetic

VPN (Virtual Private Network - Віртуальна приватна мережа) — загальна назва технологій, які забезпечують одне або кілька мережевих з'єднань (тунелів) через іншу мережу (наприклад, Інтернет).

Існує багато причин для використання віртуальних приватних мереж. Найпоширенішими з них є безпека та конфіденційність даних. Конфіденційність оригінальних даних користувача гарантується за допомогою засобів захисту даних у віртуальних приватних мережах.

Відомо, що IP (Internet Protocol) мережі мають вразливість через структуру протоколу. Немає засобів захисту переданих даних і немає гарантії того, що відправник є тим, за кого він себе видає. Дані в мережі IP можуть бути легко підроблені або перехоплені.

Ми рекомендуємо використовувати VPN підключення для доступу з Інтернету до домашнього сервера, файлів флешки, підключеної до маршрутизатора чи відеореєстратора, або до робочого столу комп'ютера через протокол RDP. У цьому випадку вам не доведеться турбуватися про безпеку переданих даних, оскільки VPN з'єднання між клієнтом і сервером зазвичай зашифроване.

Пристрої Keenetic підтримують наступні типи VPN-з'єднання:

PPTP/SSTP

L2TP over IPSec (L2TP/IPSec)

WireGuard

OpenVPN

IPSec

IKEv2

OpenConnect

GRE/IPIP/EoIP

IPSec Xauth PSK (Virtual IP)

За допомогою маршрутизатора Keenetic вашу домашню мережу можна підключити через VPN до загальнодоступної служби VPN, офісної мережі або іншого пристрою Keenetic, незалежно від типу підключення до Інтернету.

VPN-клієнти/сервери для безпечного доступу (PPTP, L2TP через IPsec, IKEv2, Wireguard, OpenVPN, SSTP, OpenConnect), а також тунелі для з'єднання мереж (IPsec Site-to-Site, EoIP (Ethernet через IP), GRE, IPIP (IP через IP) реалізовані на всіх пристроях Keenetic.

Залежно від використовуваних протоколів та призначення, VPN може забезпечити підключення в різних сценаріях: хост-хост, хост-мережа, хости-мережа, клієнт-сервер, клієнти-сервер, роутер-роутер, роутери-роутер (VPN-концентратор), мережа-мережа (site-to-site).

Якщо ви не знаєте, який тип VPN вибрати, зробити вибір вам допоможуть таблиці та рекомендації нижче.

Тип VPN | Клієнт | Сервер | Апаратне прискорення | Кількість одночасних підключень |

|---|---|---|---|---|

PPTP | + | + | - |

|

SSTP | + | + | - |

|

OpenConnect | + | + | - |

|

L2TP over IPSec | + | + | + |

|

WireGuard | + | + | - | до 32 |

IPSec | + | + | + | немає обмежень |

IKEv2 | + | + | + | до 32 |

GRE / IPIP / EoIP | + | + | - | до 128 |

OpenVPN | + | + | - | |

IPSec Xauth PSK | - | + | + | до 32 |

* — у моделях Starter, Runner 4G, Launcher, Explorer, Carrier, використовується тільки прискорення алгоритму AES, а в Skipper, Тitan, Hero, Giant, Peak, Hopper використовується апаратне прискорення всього протоколу IPsec.

** — до 200 для Hero, Peak і Titan; до 150 для Carrier DSL; до 100 для Starter, Launcher, Explorer та Carrier.

*** — починаючи з KeeneticOS 3.7 кількість з'єднань WireGuard збільшено до 128 для моделей на основі ARM (KN-2710, KN-1811, KN-1012, KN-3811, KN-3812), а також до 48 для KN-1011, KN-1810, KN-1912, KN-2311, KN-2610 і KN-3013.

**** — до KeeneticOS 3.3, було обмеження 10 з'єднань для Hero (KN-1011), Titan (KN-1810) та 5 для всіх інших моделей.

Важливо

Кількість клієнтських з'єднань обмежена об'ємом пам'яті (24 Kbytes), виділеним для зберігання VPN конфігурацій. Це особливо важливо для OpenVPN з'єднань, загальний розмір їх конфігурацій не повинен перевищувати 24 Kbytes.

Для сучасних моделей Keenetic з індексом KN-xxxx розмір сховища, де конфігураційний файл startup-config та змінні середовища (включаючи ключі) розміщуються у стислому вигляді, збільшено від 260 Кбайт до 2 Мбайт (залежно від моделі).

Тип VPN | Рівень складності | Рівень захисту даних | Швидкість | Ресурсоємність | OS integration |

|---|---|---|---|---|---|

PPTP | для звичайних користувачів | низький | середня | низька | Windows, macOS, Linux, Android, iOS (up to and including v9) |

SSTP | для звичайних користувачів | високий | середньо-низька, працює через хмару | середня | Windows |

OpenConnect | для звичайних користувачів | високий | середньо-низька, працює через хмару | середня | not available |

L2TP over IPSec | для звичайних користувачів | високий | висока | висока | Windows, macOS, Linux, Android, iOS |

WireGuard | для просунутих користувачів | дуже високий | висока | низька | not available |

IPSec | для професіоналів | дуже високий | висока | висока | Windows, macOS, Linux, Android, iOS |

IKEv2 | для звичайних користувачів | високий | висока | висока | Windows, macOS, Linux, iOS |

OpenVPN | для просунутих користувачів | дуже високий | низька | дуже висока | not available |

IPSec Xauth PSK | для звичайних користувачів | високий | висока | висока | Android, iOS |

* — для налаштування з'єднання вам потрібно буде встановити додаткове безкоштовне програмне забезпечення в операційних системах Windows, macOS, Linux, Android, iOS.

** — значення відносні, це не точні цифри, тому що швидкості для VPN-з'єднань залежить від моделі і ще декількох факторів - типу використовуваних алгоритмів шифрування, кількості одночасних з'єднань, типу підключення до Інтернету, швидкості і завантаженості Інтернет-каналу, навантаження на сервер та інших факторів. Приймаємо за низьку швидкість до 15 Мбіт/с, середню швидкість коло 30 - 50 Мбіт/с, і за високу швидкість — більше 70 Мбіт/с.

Тип VPN | Переваги | Недоліки |

|---|---|---|

PPTP | популярний, висока сумісність з клієнтами | низький рівень захисту даних, в порівнянні з іншими протоколами VPN |

SSTP | можливість роботи VPN-сервера з використанням приватної IP-адреси для доступу в Інтернет | вбудований клієнт тільки для Windows, низька швидкість передачі даних при роботі через хмару |

OpenConnect | можливість роботи VPN-сервера з використанням приватної IP-адреси для доступу в Інтернет | не входить в сучасні ОС |

L2TP over IPSec | безпека, стабільність, висока сумісність з клієнтами | не входить в Андроїд (потрібно використовувати додаткове безкоштовне програмне забезпечення), використовуються стандартні порти, що дозволяє Інтернет-провайдеру або системному адміністратору блокувати трафік |

WireGuard | сучасні протоколи безпеки даних, низька ресурсоємність, висока швидкість передачі даних | не входить в сучасні ОС |

IPSec | надійність, дуже високий рівень захисту даних | налаштування складне для звичайних користувачів |

IKEv2 | надійність, дуже високий рівень захисту даних, просте налаштування, підтримує пристрої Blackberry | використовуються стандартні порти, що дозволяє Інтернет-провайдеру або системному адміністратору блокувати трафік |

OpenVPN | високий рівень захисту даних, використання протоколу HTTPS (TCP/443) | не входить в сучасні ОС, дуже ресурсоємний, низька швидкість передачі даних |

IPSec Xauth PSK | безпека, входить в сучасні мобільні ОС | відсутність підтримки клієнта в ОС ПК |

* — Ця функція реалізована на нашому хмарному сервері як спеціальне програмне розширення і доступна тільки для користувачів пристроїв Keenetic.

У більшості випадків для віддалених з'єднань клієнт-сервер рекомендуємо такі протоколи:

L2TP over IPSec (L2TP/IPSec), PPTP, IPSec Xauth PSK, SSTP, OpenConnect

У багатьох моделях Keenetic передача даних через IPsec (в тому числі L2TP over IPsec і IKEv2) апаратно прискорюється за допомогою процесора пристрою. Вам не доведеться турбуватися про конфіденційність IP-телефонії або потоків відеоспостереження в такому тунелі.

Якщо ваш Інтернет-провайдер надає вам публічну IP-адресу, рекомендуємо звернути увагу на IKEv2, також відомий як IPsec virtual server (Xauth PSK), і L2TP over IPsec сервер. Вони цікаві тим, що забезпечують безпечний доступ до вашої домашньої мережі зі смартфона, планшета або комп'ютера з мінімальною конфігурацією: Android, iOS та Windows мають зручні вбудовані клієнти для цих типів VPN. Для IKEv2 на Андроїд скористайтеся безкоштовним популярним VPN-клієнт StrongSwan.

IKEv2 і L2TP/IPsec можна вважати найкращим універсальним варіантом.

Якщо ваш провайдер надає вам лише приватну IP-адресу для серфінгу в Інтернеті, і ви не можете отримати публічну IP, ви все одно можете організувати віддалений доступ до домашньої мережі за допомогою сервера VPN SSTP або OpenConnect. Основна перевага SSTP і OpenConnect тунелю - це його здатність працювати через хмару, тобто він дозволяє встановити зв'язок між клієнтом і сервером, навіть якщо з обох сторін є приватні IP-адреси. Усі інші сервери VPN вимагають публічної IP-адреси. Зверніть увагу, що ця функція реалізована на нашому хмарному сервері і доступна тільки для користувачів Keenetic

Що стосується тунельного протоколу PPTP , він найпростіший і зручний в налаштуванні, але потенційно вразливий в порівнянні з іншими типами VPN. Однак краще використовувати його, ніж не використовувати VPN взагалі.

А для просунутих користувачів ми можемо додати наступні VPN-сервіси до списку:

WireGuard, OpenVPN

OpenVPN дуже популярний, але надзвичайно ресурсоємний і не має особливих переваг проти IPsec. Пристрої Keenetic підтримують TCP і UDP режими, TLS автентифікацію, сертифікати та ключі шифрування для підвищення безпеки VPN-з'єднання OpenVPN.

Сучасний протокол WireGuard полегшить і пришвидшить роботу з VPN (в кілька разів порівняно з OpenVPN) без збільшення споживання потужності апаратного забезпечення в роутері.

Для мобільних пристроїв та організації віддаленого підключення до маршрутизатора використовуйте:

IKEv2

Клієнт IKEv2 EAP (Логін/Пароль) вбудований в Android, iOS, MacOS, Windows.

Для з'єднання мереж та організацій використовуйте Site-to-site VPN:

IPSec, L2TP over IP (L2TP/IPSec), WireGuard

Для вирішення специфічних завдань взаємодії мереж використовуйте:

EoIP, GRE, IPIP

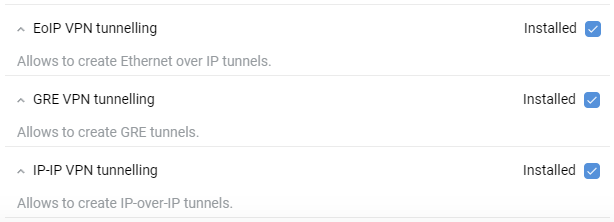

IPsec є одним з найбезпечніших протоколів VPN завдяки своїм крипто-безпечним алгоритмам шифрування. Це найкращий варіант для встановлення VPN-з'єднань Site-to-Site для взаємозв'язку мереж. Професіонали та просунуті користувачі можуть створювати IPIP, GRE, EoIP тунелі як в чистому вигляді, так і в поєднанні з тунелями IPsec, що дозволить використовувати стандарти безпеки IPsec VPN захисту цих тунелів. Підтримка для IPIP, GRE, EoIP тунелів дозволяє встановити VPN-з'єднання з апаратними шлюзами, маршрутизаторами Linux, комп'ютерами та серверами UNIX/Linux, а також іншим мережевим та телекомунікаційним обладнанням, що підтримує ці тунелі. Налаштування тунелів такого типу доступне тільки в Інтерфейсі командного рядка(CLI) маршрутизатора.

Для отримання додаткової інформації про налаштування різних типів VPN в пристроях Keenetic ознайомтеся з інструкцією:

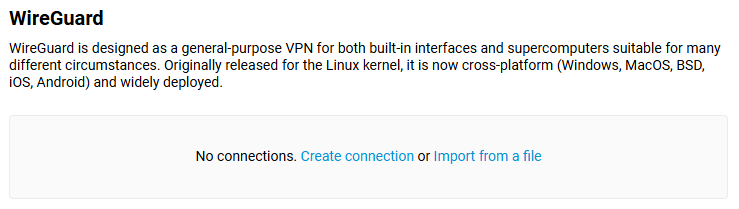

WireGuard VPN

WireGuard - це безкоштовна програма з відкритим вихідним кодом, протокол віртуальної приватної мережі (VPN) для передачі зашифрованих даних та створення безпечних з'єднань «точка-точка».

Важливо

Підтримка WireGuard VPN реалізована для пристроїв Keenetic поточного покоління, починаючи з KeeneticOS версії 3.3

Особливості та переваги протоколу WireGuard - це застосування сучасних, вузькоспеціалізованих алгоритмів обробки даних. Кодова база проекту написана з нуля і характеризується компактним дизайном

WireGuard є частиною модуля системного ядра. Підключення WireGuard програмно прискорене і багатопотокове, може стабільно працювати і використовувати ресурси ядра.

Пристрої Keenetic можуть працювати fабо як VPN-сервер або як VPN-клієнт. Терміни 'клієнт' і 'сервер' обумовлені специфікою протоколу. Але зазвичай сервер - це пристрій, який чекає з'єднання, а клієнт - пристрій, який його ініціює.

При підключенні до Серверу WireGuard VPN на Keenetic, у якості клієнта VPN ви можете використовувати комп'ютер (на базі Windows, Linux, macOS), мобільний пристрій (на базі Android та iOS) або пристрої Keenetic.

Використовуючи VPN-клієнт WireGuard на Keenetic ви можете підключитися до провайдера VPN, який надає послугу підключення WireGuard VPN, або до іншого Keenetic, який працює як VPN-сервер, і отримати віддалений доступ до своєї локальної мережі.

Важливо

Якщо ви плануєте налаштувати пристрій Keenetic як VPN-сервер, спочатку слід перевірити, чи є у нього публічна IP-адреса, і, якщо ви використовуєте Службу KeenDNS, що ця служба працює в режимі прямого доступу. Якщо ви не будете дотримуватися будь якої з цих умов, ви не зможете підключитися до такого сервера з Інтернету.

Щоб налаштувати захищені тунелі за протоколом WireGuard у маршрутизаторах Keenetic, ви повинні встановити компонент системи 'WireGuard VPN'. Ви можете зробити це у вебінтерфейсі, на сторінці 'Параметри системи' у розділі 'KeeneticOS Оновлення та параметри компонентів', натиснувши на 'Змінити набір компонентів'.

Після цього ви знайдете розділ 'WireGuard' на сторінці 'Інші з'єднання'.

Щоб налаштувати інтерфейс WireGuard, натисніть 'Додати з'єднання'. Ми не будемо розглядати тут налаштування підключення, але ви можете знайти їх в докладній інструкції:

Налаштування WireGuard VPN між двома маршрутизаторами Keenetic (У цій статті наведено приклад конфігурації сервера VPN).

Ви також можете імпортувати налаштування інтерфейсу WireGuard з попередньо створеного файлу конфігурації. Натисніть кнопку 'Імпорт з файлу', а потім виберіть шлях до попередньо налаштованого файлу на вашому комп'ютері.

Основні принципи роботи WireGuard VPN:

Кожен тунель WireGuard являє собою системний інтерфейс, що працює на третьому (мережевому) рівні Моделі OSI. Трафік може бути змаршрутизований в нього, а також для нього можна налаштувати політику доступу по IP (мережевий екран)

Інтерфейс WireGuard має кілька основних параметрів конфігурації: пари приватних і публічних ключів, адресу і порт прослуховування.

При створенні інтерфейсу WireGuard, вам буде потрібно створити пару ключів шифрування — Private і Public, а також призначити внутрішню IP-адресу пристрою в тунелі VPN і визначити номер порту прослуховування на стороні сервера VPN.

Private і Public ключі використовуються для безпеки з'єднання. Ці ключі використовуються для автентифікації учасників. Публічний і приватний ключі - це пара ключів, які створюються (генеруються) одночасно. Криптографічні алгоритми передбачають спільне використання такої пари ключів. Обидва ключі повинні '

відповідати' зашифрованій частині інформації. Наприклад, якщо шифрування здійснюється за допомогою приватного ключа, розшифровка може здійснюватися тільки за допомогою публічного ключа.Вам потрібно згенерувати ключі шифрування по обидва боки тунелю VPN. Під час налаштування підключення вам потрібно буде обмінюватися лише публічними ключами по обидва боки тунелю VPN.

Що стосується внутрішньої адреси інтерфейсу тунелю, то це повинна бути будь-яка підходяща адреса з приватного діапазону, але вона не повинна належати іншим підмережам на самому маршрутизаторі Keenetic. IP-адреса вказується у форматі IP/бітова маска (наприклад,

10.11.12.1/24). На VPN-клієнті і VPN-сервері повинні бути встановлені різні адреси, але вони повинні бути з однієї підмережі. Наприклад,172.16.82.1/24на сервері і172.16.82.2/24на клієнті.Вам потрібно буде вказати номер порту прослуховування на стороні сервера VPN. Цей порт буде використовуватися для вхідних підключень до інтерфейсу WireGuard. Можна встановити випадковий номер порту (наприклад,

16632); найголовніше, щоб цей порт не був заблокований вашим провайдером і не дорівнював вже відкритим портам інших сервісів на роутері.Також вам потрібно додати учасників (peer(s)). Пір - це учасник або клієнт певного з'єднання. Ви можете створити кілька пірів в одному VPN-з'єднанні, наприклад, для підключення до VPN-сервера з різних комп'ютерів або мобільних пристроїв.

Кожен пір(учасник) унікально характеризується публічним ключем віддаленої сторони. В налаштуваннях піру вам потрібно буде вказати відкритий ключ до пристрою, внутрішню IP-адресу в тунелі, та дозволені підмережі з іншого боку тунелю VPN

Список дозволених підмереж (Дозволені адреси IP) є спеціальним параметром в налаштуваннях пірів. Це адресні області, з яких цей пір може отримувати трафік (IP-адреси джерела) і на який трафік може бути відправлений (цільові IP-адреси). Технічно ці адреси використовуються для шифрування та розшифровки трафіку. Ця технологія називається Crypto Routing і є основною особливістю WireGuard. Ви повинні додати підмережу

0.0.0.0/0, щоб дозволити передачу на будь-яку адресу.Важливо вказати публічну IP-адресу або доменне ім'я Сервера WireGuard VPN на стороні VPN-клієнта і вказати порт прослуховування, до якого буде підключатися VPN-клієнт (наприклад,

myrouter01.keenetic.pro:16632). На VPN-клієнтах це поле зазвичай називається Віддалена кінцева точка.Також необхідно вказати інтервал між спробами перевірки активності піру в його налаштуваннях. Це внутрішня перевірка доступності віддаленої сторони з'єднання шляхом надсилання пакетів keepalive в тунелі. За замовчуванням значення 'Persistent keepalive' у налаштуваннях пірів Keenetic дорівнює

30 секундам. Але, як правило,10 або 15секунд між перевірками достатньо.Важливо

Рекомендується залишити поле Persistent keepalive порожнім на стороні сервера, якщо ви налаштовуєте сервер для підключення клієнтів. Це запобіжить непотрібному очікуванню під час того, коли клієнт вже відключився.

На стороні клієнта, поле Persistent keepalive має бути заповнене вибраним значенням, щоб WireGuard VPN працював належним чином!

WireGuard має концепцію маршрутизації ключів шифрування, яка використовує прив'язки приватних ключів до кожного мережевого інтерфейсу. Підключення VPN ініціалізується шляхом спільного використання відкритих ключів і схоже на SSH модель.

Ключі шифрування призначаються списку IP-адрес VPN, дозволених у тунелі. Доступ до списку IP-адрес дозволений по мережевому інтерфейсу. Коли сервер приймає і розшифровує автентифікований пакет, його поле джерела перевіряється. Якщо воно відповідає тому, що вказано в полі 'Дозволені IP-адреси' автентифікованого піру, інтерфейс WireGuard прийме пакет. Коли ви відправляєте вихідний пакет, IP-адреса призначення перевіряється, щоб визначити його правомірність, і на його основі вибирається відповідний пір. Потім пакет підписується своїм ключем, шифрується за допомогою однорангового ключа та надсилається на публічну адресу та порт піра (до Віддаленої кінцевої точки). Всі IP-пакети, отримані на інтерфейс WireGuard, інкапсулюються в UDP і безпечно доставляється іншим пірам.

WireGuard захищає дані користувачів за допомогою розширених типів криптографії: Curve25519 для обміну ключами, ChaCha20 для шифрування, Poli1305 для автентифікації даних, SipHash для хеш-ключів та BLAKE2 для хешування.

Crypto routing дозволяє надати користувачеві до

100%надійний трафік і забезпечує високу безпеку і продуктивність при виході з інтерфейсу.

Приклади налаштувань підключення WireGuard

Ви можете знайти докладну інструкцію про те, як налаштувати Keenetic як VPN-сервер і VPN-клієнт для з'єднання двох локальних мереж:

Для налаштування підключення до VPN-провайдерів, які можуть працювати з WireGuard, зверніться до інструкції:

Ви можете використовувати мобільні пристрої на базі Андроїд та iOS для підключення до маршрутизатора Keenetic через WireGuard:

Або ви можете використовувати комп'ютери на базі Windows, Linux, macOS:

Іноді вам може бути потрібно, щоб клієнти підключилися до маршрутизатора Keenetic через WireGuard для доступу до Інтернету через цей тунель VPN. Буде необхідно зробити додаткові налаштування. Будь ласка, зверніться до статті:

PPTP/L2TP клієнт

Ви можете використовувати PPTP (Point-to-Point Tunneling Protocol) для підключення до загальнодоступної служби VPN, офісної мережі або іншого маршрутизатора Keenetic. PPTP також може використовуватися для створення безпечного тунелю між двома локальними мережами. Перевагою тунелю PPTP є простота налаштування та доступність. PPTP забезпечує безпечну передачу даних через Інтернет зі смартфонів, планшетів або комп'ютерів. Для захисту даних PPTP може використовуватися протокол MPPE .

У Keenetic, крім PPTP, ви також можете налаштувати з'єднання L2TP (Layer 2 Tunneling Protocol). На відміну від інших протоколів VPN, L2TP не використовує шифрування даних.

Далі розглянемо приклад підключення PPTP. Налаштування підключення L2TP виконується аналогічним чином.

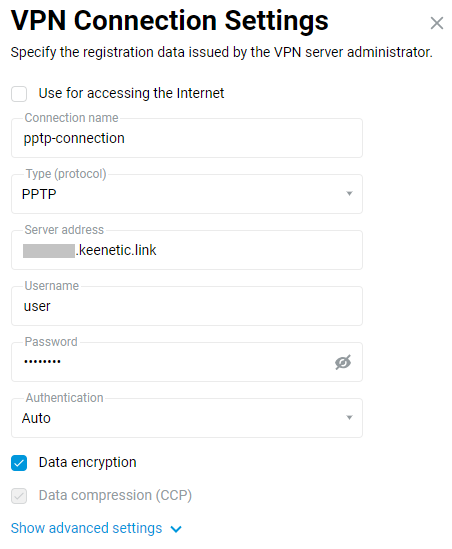

Щоб налаштувати PPTP-з'єднання, перейдіть до сторінки 'Інші з'єднання' і натисніть Додати підключення' у розділі 'VPN-підключення'. У вікні 'Параметри VPN-підключення', виберіть 'PPTP' у полі 'Тип (протокол)'.

Потім введіть назву з'єднання в полі 'Ім'я підключення', а в полі 'Адреса сервера', введіть доменне ім'я або IP-адресу сервера PPTP. У полях 'Ім'я користувача' і 'Пароль', вкажіть дані облікового запису, якому дозволено доступ до локальної мережі через PPTP.

Натисніть 'Показати додаткові налаштування' для налаштування параметрів IP, розкладу роботи, або інтерфейсу, через який має працювати з'єднання.

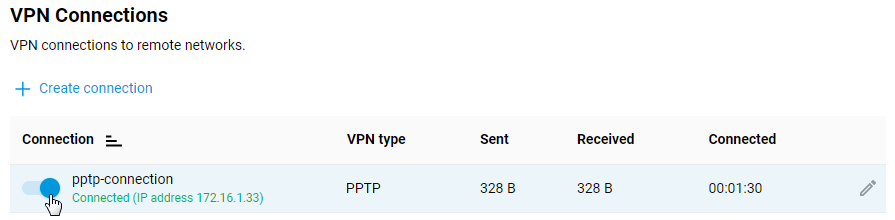

Після встановлення з'єднання встановіть перемикач у позицію 'Увімкнено'.

На цій же сторінці буде також відображено поточний стан з'єднання.

Щоб перевірити з'єднання, зайдіть до ресурсу у віддаленій мережі або виконайте пінг хосту у віддаленій мережі (локальній мережі сервера) з клієнтського комп'ютера.

Сервер PPTP в Keenetic детально описаний в статті 'Сервер PPTP VPN'.

Підказка

Якщо ви хочете використовувати це з'єднання для доступу до Інтернету, надайте йому найвищий пріоритет. Інформацію про пріоритети ви знайдете в статті 'Пріоритети підключень'.

L2TP/IPsec клієнт

Ви можете отримати доступ до віддалених мережевих ресурсів, підключившись до VPN-серверу з вашого маршрутизатора Keenetic через протокол L2TP over IPsec (L2TP/IPsec).

Вам не доведеться турбуватися про конфіденційність даних файлового сервера, IP-телефонії або потоків відеоспостереження в такому тунелі. L2TP/IPsec забезпечує абсолютно безпечний доступ до домашньої мережі з комп'ютера з мінімальною конфігурацією: Windows має зручний вбудований клієнт для цього типу VPN. Крім того, багато моделей Keenetic пропонують апаратне прискорення передачі даних по L2TP over IPsec.

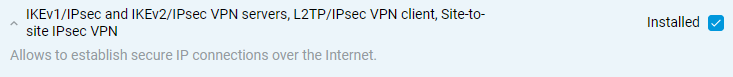

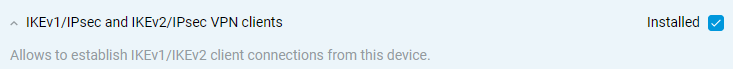

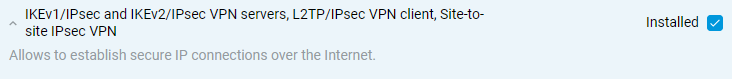

Щоб налаштувати з'єднання L2TP/IPsec, необхідно встановити компоненти системи 'Сервери VPN IKEv1/IPsec і IKEv2/IPsec, Site-to-site IPsec VPN та клієнт L2TP/IPsec VPN'. Ви можете зробити це н а сторінці 'Параметри системи' у розділі 'KeeneticOS Оновлення та параметри компонентів', натиснувши на 'Змінити набір компонентів'.

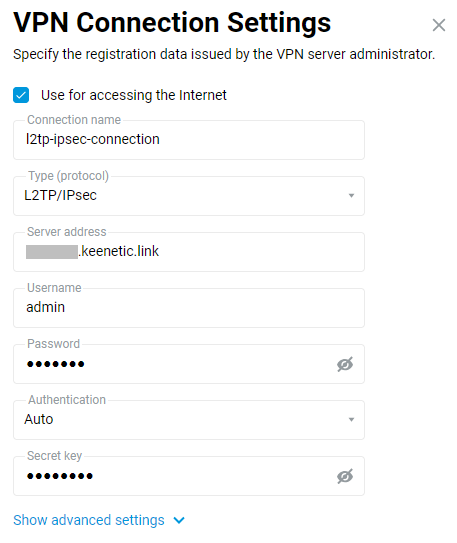

Щоб налаштувати з'єднання L2TP/IPsec, перейдіть до сторінки 'Інші з'єднання' і натисніть 'Додати підключення' у розділі 'VPN-підключення'. У вікні 'Параметри VPN-підключення', виберіть'L2TP/IPsec' в полі 'Тип (протокол)'.

Потім введіть назву з'єднання в полі 'Ім'я підключення', а в полі 'Адреса сервера', введіть доменне ім'я сервера або його IP-адресу. У полях 'Ім'я користувача' і 'Пароль', вкажіть дані облікового запису, якому дозволено доступ до локальної мережі через L2TP/IPsec. У полі 'Секретний ключ' вкажіть попередньо узгоджений ключ, який встановлюється на сервері.

Натисніть 'Показати додаткові налаштування' для налаштування параметрів IP, розкладу роботи, або інтерфейсу, через який має працювати це з'єднання.

Після налаштування з'єднання зсуньте повзунок у позицію 'Увімкнено'.

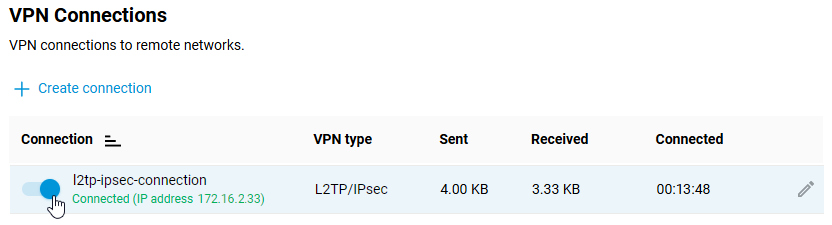

На цій же сторінці буде також показаний поточний стан з'єднання.

Щоб перевірити з'єднання, зверніться до ресурсу у віддаленій мережі або виконайте пінг на хост у віддаленій мережі (локальній мережі сервера) з клієнтського комп'ютера.

Сервер L2TP/IPsec Keenetic детально описаний в статті 'Сервер VPN L2TP/IPsec'.

Підказка

Якщо ви хочете використовувати це з'єднання для доступу до Інтернету, надайте йому найвищий пріоритет. Інформацію про пріоритети ви знайдете в статті 'Пріоритети підключеннь'.

Клієнт і сервер OpenVPN

OpenVPN є одним з найпопулярніших протоколів для VPN з'єднань. Його можна використовувати для створення віртуальної приватної мережі або для з'єднання локальних мереж. OpenVPN є протоколом з відкритим кодом і розповсюджується безкоштовно під Ліцензією GNU GPL. Він забезпечує більш високу швидкість з'єднання, ніж інші протоколи VPN. Крім того, OpenVPN можна назвати одним з найбезпечніших протоколів. Всі передані дані надійно захищені шифруванням OpenSSL та протоколами SSLv3/TLSv1 , що забезпечує високу безпеку і анонімність.

Маршрутизатор Keenetic підтримує режими TCP та UDP для з'єднання OpenVPN, автентифікацію TLS, використання сертифікатів та ключів шифрування для підвищення безпеки VPN-з'єднання.

Важливо

МаршрутизаторKeenetic, на якому буде розміщено сервер OpenVPN, повинен бути підключений до Інтернету з публічною IP-адресою, а при використанні доменного імені KeenDNS його потрібно налаштувати в режимі «Прямий доступ». Якщо жодна з цих умов не виконується, під'єднатися до такого сервера з Інтернету буде неможливо.

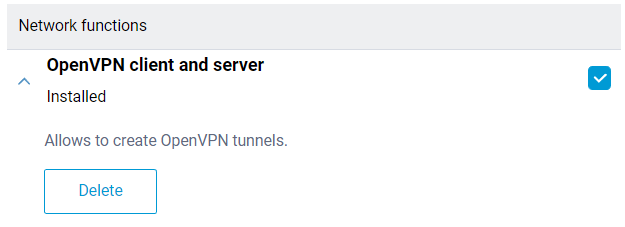

Для налаштування з'єднання OpenVPN необхідно встановити системний компонент Клієнт і сервер OpenVPN. За допомогою цього компонента ви можете використовувати як клієнт, так і сервер OpenVPN у вашому Keenetic. Ви можете встановити системний компонент на сторінці Параметри системи в розділі KeeneticOSОновлення та параметри компонентів, натиснувши Змінити набір компонентів.

Режим роботи OpenVPN (клієнт або сервер) в основному визначається його файлом конфігурації.

Важливо

Вимоги до конфігурації OpenVPN для використання в Keenetic:

Конфігурація повинна бути в одному файлі.

У цей файл повинні бути включені сертифікати, ключі тощо.

У конфігурації слід використовувати тільки ті параметри, що перераховані в документі: OpenVPN 2.4 ManPage.

Деякі з описаних вище опцій можуть не підтримуватися. Наприклад, наша реалізація OpenVPN не підтримує параметри, пов'язані з IPv6.

Порядок параметрів, включених сертифікатів і ключів не має значення.

Ключі OpenSSL повинні бути встановлені без пароля, оскільки інтерфейс маршрутизатора не має можливості його ввести.

OpenVPN конфігурація не зберігається у файлі конфігурації

startup-config. Щоб мати резервну копію налаштувань інтерфейсу OpenVPN , необхідно зберегти її окремо.

Для моделей KN-1110, 1210, 1310, 1410, 1510, 1610, 1710, 1810 та 1910 кількість клієнтських підключень обмежується розміром виділеного розділу службової пам'яті 24 Кбайт для зберігання конфігурацій VPN. Це особливо важливо для підключень OpenVPN, оскільки загальний розмір їхніх конфігурацій не повинен перевищувати 24 Кбайт. Для сучасних моделей Keenetic з індексом KN-XXXX розмір сховища, де у стислому вигляді розміщуються файл конфігурації startup-config і змінні середовища (включаючи ключі), було збільшено і становить від 260 Кбайт до 2 Мбайт (залежно від моделі).

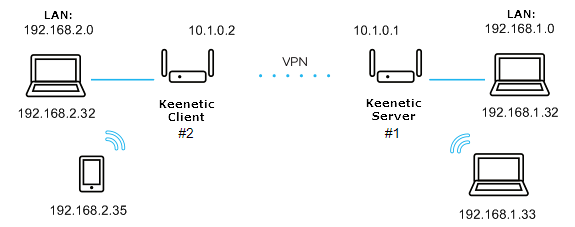

Розглянемо приклад підключення OpenVPN типу 'site-to-site'.

Ми підключимо клієнт Keenetic#2 (домашній сегмент 192.168.2.0/24, адреса тунелю: 10.1.0.2) до сервера на Keenetic#1 (домашній сегмент 192.168.1.0/24, адреса тунелю: 10.1.0.1)

Для початку давайте розглянемо найпростішу конфігурацію з використанням спільного секретного ключа.

Мінімальна конфігурація сервера OpenVPN для Keenetic#1:

dev tun ifconfig 10.1.0.1 10.1.0.2 cipher AES-128-CBC <secret> <--insert the secret key here </secret> verb 3 route 192.168.2.0 255.255.255.0

Мінімальна конфігурація клієнта OpenVPN для Keenetic#2:

dev tun remote KEENETIC-1.mykeenetic.net <-- server's domain name or IP address ifconfig 10.1.0.2 10.1.0.1 cipher AES-128-CBC <secret> <--insert the secret key here </secret> verb 3 route 192.168.1.0 255.255.255.0 or redirect-gateway def1 or route 0.0.0.0 0.0.0.0 <-- if it's neccessary to route all the traffic in the tunnel

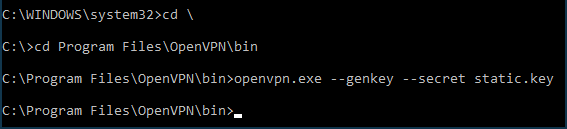

Створіть спільний секретний ключ. Для цього завантажте та встановіть OpenVPN звідси: openvpn.net/завантаження.html

У цьому прикладі ми будемо використовувати версію

2.4.6-I602для Windows.Після установки програмного забезпечення перезавантажте комп'ютер.

За замовчуванням програма буде встановлена в

C:\Program folder.Запустіть командний рядок Windows від імені адміністратора. Перейти до

C:\Program Files\OpenVPN\binі виконайте команду:openvpn.exe --genkey --secret static.key

Відкрийте згенерований файл

static.keyіз загальним секретним ключем у будь-якому текстовому редакторі (наприклад, Блокноті), скопіюйте його вміст у буфер обміну (Ctrl-A,Ctrl-C) і вставте (Ctrl-V) у відповідні місця файлів конфігурації клієнта та сервера.Приклади файлів конфігурації

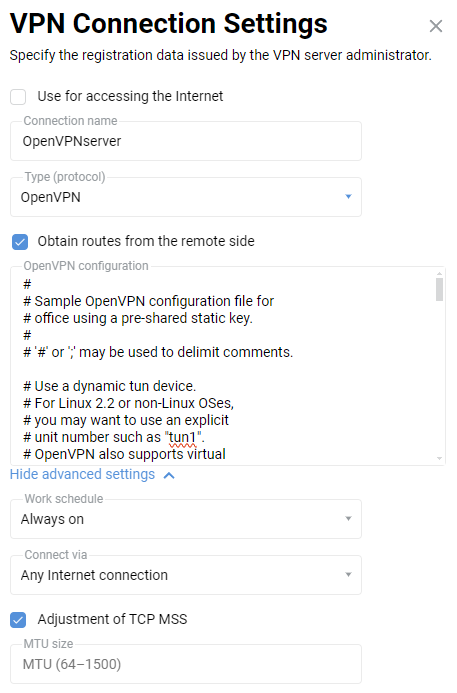

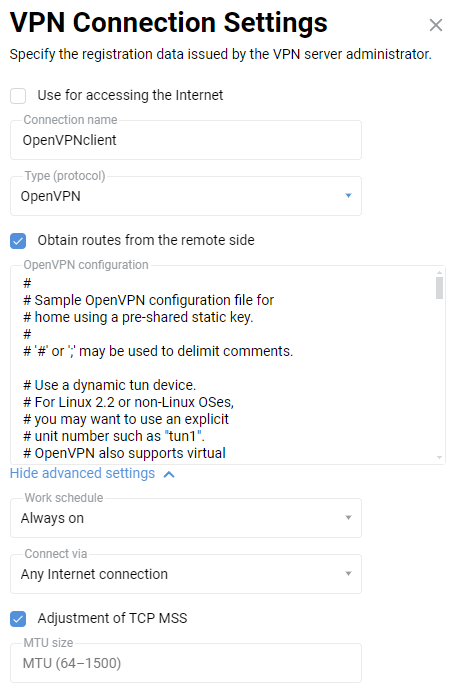

static-server.ovpnдля Keenetic#1 іstatic-client.ovpnдля Keenetic#2 зі спільним секретним ключем додаються в кінці цієї статті. У цих файлах є інші закоментовані (починаються з «;») налаштування OpenVPN, які за потреби можна буде використовувати пізніше. Ви можете використовувати ці файли конфігурації для перевірки, замінивши доменне ім’яKEENETIC-1.mykeenetic.ruу файліstatic-client.ovpnна доменне ім’я вашого Keenetic#1 або його публічну IP-адресу та спільний секретний ключ на той, який ви згенерували, в обох файлах.Перейдіть на сторінку Інші з'єднання у вебінтерфейсі Keenetic№1 та натисніть Створити підключення в розділі VPN-підключення. У вікні Налаштування VPN-підключення виберіть OpenVPN в полі Тип (протокол).

Потім введіть ім'я підключення в поле Ім'я підключення та вставте вміст файлу конфігурації

static-server.ovpnв поле Конфігурація OpenVPN. Збережіть налаштування.

Важливо

Починаючи з KeeneticOS

3.4.1, сервер працює, тільки якщо вказано Підключатися через — Будь-яке Інтернет-з'єднання.Так само додайте з’єднання OpenVPN до вебінтерфейсу Keenetic#2, але з конфігурацією

static-client.ovpn:

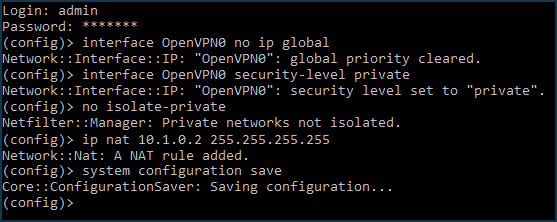

Додатково на стороні Keenetic#1 (сервера) потрібно буде виконати наступні команди через інтерфейс командного рядка (CLI) маршрутизатора:

interface OpenVPN0 no ip global interface OpenVPN0 security-level private

Щоб дозволити трафік між інтерфейсами

HomeіOpenVPN0, які мають приватний рівень безпеки, виконують команду:no isolate-private

Якщо ви плануєте використовувати цей сервер і для підключення клієнта до Інтернету, виконайте команду:

ip nat 10.1.0.2 255.255.255.255

збережіть налаштування командою:

system configuration save

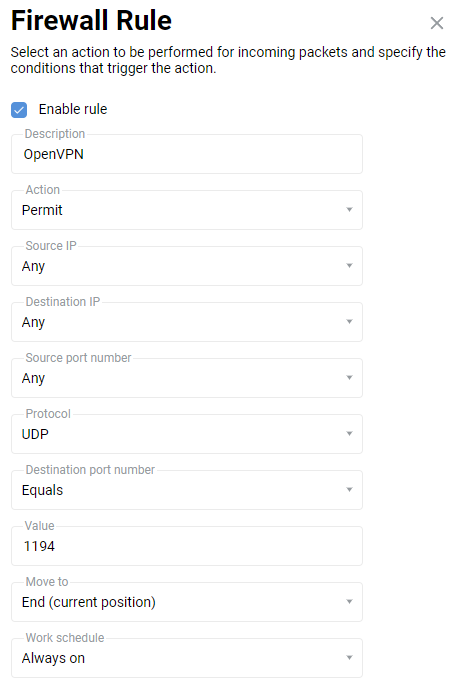

Нарешті, необхідно відкрити порт для з'єднання OpenVPN. Порт за замовчуванням —

UDP/1194. Для цього створіть правило для інтерфейсу Інтернет-провайдер або для інтерфейсу, що використовується для доступу в Інтернет, на сторінці Міжмережевий екран (окрім Інтернет-провайдера, це можуть бути інтерфейси PPPoE, L2TP або PPTP).

У вікні Правило міжмережевого екрана виберіть Дозволити в полі Дія, UDP в полі Протокол і Дорівнює

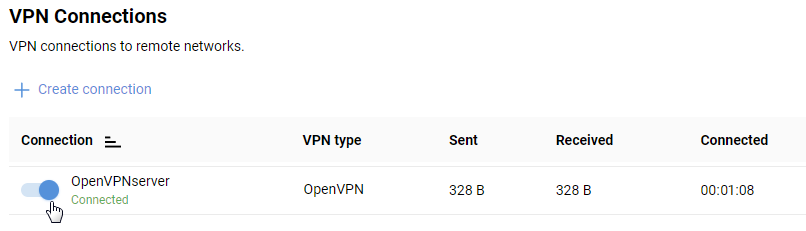

1194в полі Номер порту призначення.Після створення з'єднання встановіть перемикач на Увімкнено.

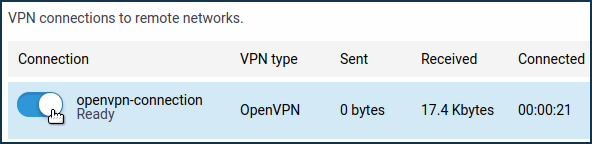

На цьому налаштування тунелю OpenVPN завершено. На сторінці Інші підключення відображатиметься статус з'єднання та статистика.

Спробуйте для перевірки зробити пінг на обидва кінці тунелю:

ping 10.1.0.1 ping 10.1.0.2

а потім віддалені підмережі:

ping 192.168.1.1 ping 192.168.2.1

Примітка

Конфігурація інтерфейсу OpenVPN не зберігається у файлі startup-config. Для резервного копіювання рекомендуємо створити резервну копію налаштувань OpenVPN в окремому файлі.

Якщо клієнтське з'єднання OpenVPN необхідно використовувати для доступу в Інтернет, призначте цьому з'єднанню найвищий пріоритет. Інформацію про пріоритети ви знайдете в статті Політики підключень.

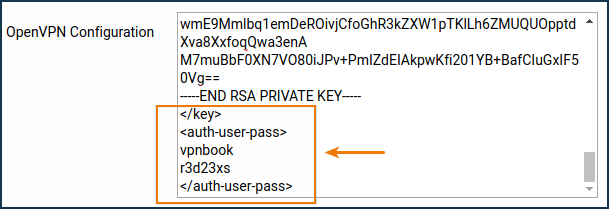

У деяких випадках в конфігурації OpenVPN необхідно вказати логін і пароль для аутентифікації при підключенні VPN-тунелю. Для цього необхідно додати в файл конфігурації розділ

auth-user-pass, вказавши значення логіна і пароля. Наприклад:<auth-user-pass> vpnclient # login r3d23xs87 # password </auth-user-pass>

Приклад створення ключів і сертифікатів у Windows для підключення до сервера OpenVPN наведено в статті OpenVPN configuration using two-way TLS authentication.

Типові помилки та рішення:

auth-user-pass without inline credentials data is not supportedФайл конфігурації містить рядок для введення логіну/пароля, який Keenetic не підтримує. Помилка у файлі журналу Keenetic:

OpenVPN0 auth-user-pass without inline credentials data is not supported OpenVPN0 Exiting due to fatal error

Видаліть або закоментуйте всі рядки такого роду:

auth-user-passBlock-outside-dnsпомилкаblock-outside-dnsопція налаштована на Сервері OpenVPN, вона правильно обробляється тільки в Windows. Помилка у файлі журналу Keenetic:OpenVPN0 Unrecognized option or missing or extra parameter(s) in configuration: (line X): block-outside-dns (2.4.4) OpenVPN0 Exiting due to fatal error

Додайте рядок до файлу конфігурації OpenVPN клієнта:

pull-filter ignore "block-outside-dns"Помилка при підключенні до серверів PrivateTunnel

Виводиться помилка при спробі підключення:

OpenVPN0 Unrecognized option or missing or extra parameter(s) in configuration: (line 3): client-ip (2.4.4)

Додайте рядок до файлу конфігурації клієнта OpenVPN:

ignore-unknown-option client-ip block-ipv6Виникає помилка при використанні опції

/storage/key.txt:Error: private key password verification failed

Це обмеження поточної реалізації OpenVPN в Keenetic. Ви можете використовувати тільки ключ без пароля або з фіксованим паролем: '

password'.Після оновлення маршрутизатора до KeeneticOS

3.9.1, тунель VPN до серверів OpenVPN для певних постачальників VPN більше не може бути встановлений. У системному журналі можна побачити такі повідомлення:W [Dec 15 16:52:58] OpenVPN6: DEPRECATED OPTION: --cipher set to 'AES-128-CBC' but missing in --data-ciphers (AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305). OpenVPN ignores --cipher for cipher negotiations. Error: private key password verification failed

Проблема в застарілому форматі шифрування BF-CBC, який не підтримується, починаючи з клієнтської версії ОpenVPN

2.5.0(KeeneticOS3.9використовує версію клієнта OpenVPN2.6.0).Примітка

BF-CBCшифр більше не підтримується в конфігурації за замовчуванням. Версія OpenVPN2.5.0підтримує шифриAES-256-GCMіAES-128-GCMза замовчуванням. Ви можете змінити цю поведінку за допомогою опціїdata-ciphers, наприклад, вказавши в налаштуванняхdata-ciphers AES-256-GCM:AES-128-GCM:BF-CBC. Для підтримки дуже старих вузлів OpenVPN, які не підтримують узгодження шифрів (режим "--cipher«), можна вказатиdata-ciphers-fallback BF-CBC.При оновленні до нової версії OpenVPN налаштування '

cipher BF-CBC' в старих файлах конфігурації буде перетворене з додаваннямBF-CBCдоdata-ciphersсету. Крім того, буде увімкнений режимdata-ciphers-fallback.Для успішної установки тунелю потрібно змінити директиву:

cipher AES-128-CBCнаdata-ciphers AES-128-CBCабо наdata-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305Якщо не працює, то змініть директиву:

cipher AES-128-CBCнаdata-ciphers-fallback AES-128-CBCДля максимальної сумісності узгодження шифрів з віддаленим сервером вкажіть наступні директиви:

data-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305data-ciphers-fallback AES-128-CBCабо

data-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305data-ciphers-fallback AES-256-CBCВажливо

Шифрування залежить від віддаленого сервера OpenVPN. Перед зміною директиви

cipher, будь ласка, подивіться системний журнал.Якщо в журналі записана наступна помилка розміру ключа:

[E] Dec 16 19:01:38 OpenVPN0: Unrecognized option or missing or extra parameter(s) in configuration: (line 22): keysize (2.6_git) [E] Dec 16 19:01:38 OpenVPN0: Exiting due to fatal error [E] Dec 16 19:01:38 ndm: Service: "OpenVPN0": unexpectedly stopped.Error: private key password verification failed

Тоді в конфігурації тунелю потрібно прибрати директиву опції

keysize 256, яка застаріла для оновленого клієнта Опен-VPN2.6.0, і ще раз перевірити підключення тунелю.Ви можете знайти детальну інформацію про опцію '

keysize' за цим посиланням.

Рекомендуємо ознайомитися з наступною інформацією:

Підключення OpenVPN до публічного провайдера VPN

OpenVPN є одним з найпопулярніших протоколів для VPN-з'єднань. Його можна використовувати для створення віртуальної приватної мережі або для з'єднання локальних мереж. OpenVPN є протоколом з відкритим вихідним кодом і розповсюджується безкоштовно під Ліцензією GNU GPL. Він забезпечує більш високу швидкість з'єднання, ніж інші протоколи VPN. Також, OpenVPN можна назвати одним з найбезпечніших протоколів. Всі передані дані надійно захищені шифруванням OpenSSL та протоколами SSLv3/TLSv1, що забезпечує високу безпеку і анонімність.

OpenVPN сервер і клієнт інтегровані в маршрутизатори Keenetic. Щоб налаштувати OpenVPN підключення, необхідно встановити системний компонент 'Клієнт і сервер OpenVPN'. З цим компонентом маршрутизатор Keenetic можна використовувати і як клієнт, і як Сервер OpenVPN. З докладним описом серверного режиму можна ознайомитися в статті 'Сервер OpenVPN'. Ви можете встановити цей компонент на сторінці 'Параметри системи' у розділі 'KeeneticOS Оновлення та параметри компонентів', натиснувши на 'Змінити набір компонентів'.

Важливо

Маршрутизатори Keenetic мають суворі вимоги до конфігурації OpenVPN. Нижче наведено деякі основні вимоги:

Конфігурація повинна бути в одному файлі.

У цей файл повинні бути включені сертифікати, ключі тощо.

Файли конфігурації з розширенням .ovpn зазвичай сумісні.

Якщо провайдер пропонує файли для різних маршрутизаторів або систем, у більшості випадків можна використовувати файл для Open WRT.

У конфігурації слід використовувати тільки ті параметри, що перераховані в документі: https://community.openvpn.net/openvpn/wiki/Openvpn24ManPage

У конфігурації не повинно бути директив або невідомих команд, які не можуть бути оброблені.

Деякі з описаних вище варіантів можуть не підтримуватися. Наприклад, наша реалізація OpenVPN, не підтримує опції, пов'язані з IPv6.

Порядок параметрів, сертифікатів і ключів, не має значення.

Файл конфігурації OpenVPN не зберігається у файлі конфігурації

startup-config. Щоб мати резервну копію налаштувань інтерфейсу OpenVPN, необхідно зберегти її окремо.

Для моделей KN-1110, 1210, 1310, 1410, 1510, 1610, 1710, 1810 та 1910 кількість клієнтських підключень обмежується розміром виділеного розділу службової пам'яті 24 Кбайт для зберігання конфігурацій VPN. Це особливо важливо для підключень OpenVPN, оскільки загальний розмір їхніх конфігурацій не повинен перевищувати 24 Кбайт. Для сучасних моделей Keenetic з індексом KN-XXXX розмір сховища, де у стислому вигляді розміщуються файл конфігурації startup-config і змінні середовища (включаючи ключі), було збільшено і становить від 260 Кбайт до 2 Мбайт (залежно від моделі).

Провайдери VPN можуть запропонувати різні варіанти OpenVPN конфігурації. Нижче ми розглянемо деякі з них.

Завантажте файл конфігурації з сайту Сервера OpenVPN , до якого ви плануєте підключитися.

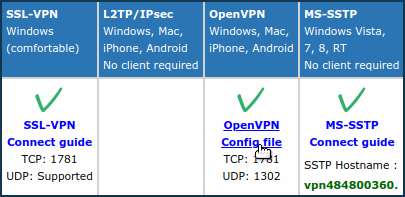

Наприклад, на www.vpngate.net, виберіть сервер і натисніть на 'Файл конфігурації OpenVPN'.

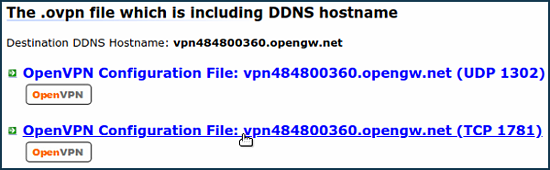

Далі виберіть одну з конфігурацій даного сервера, наприклад, з DDNS доменним ім'ям та

TCP 1781.

Файл конфігурації з розширенням

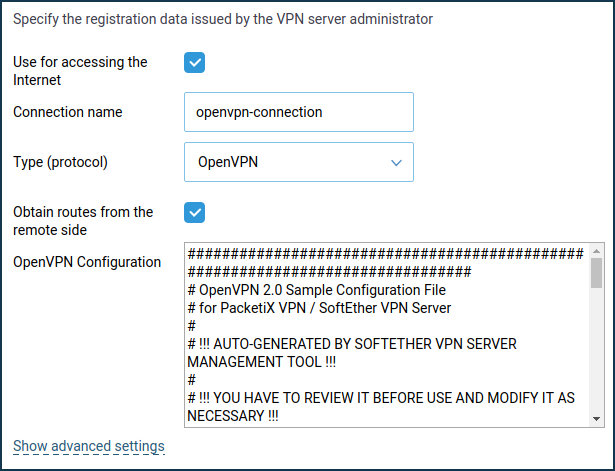

.ovpnбуде завантажений на ваш комп'ютер. Відкрийте його в будь-якому текстовому редакторі (напр. Блокнот) і скопіюйте весь вміст в буфер обміну натисканнямCtrl-Aа потімCtrl-Cклавіш на клавіатурі.Після цього перейдіть до сторінки 'Інші з'єднання' і натисніть 'Додати підключення' у розділі 'VPN-підключення'. У вікні 'Параметри VPN-підключення', виберіть 'OpenVPN' в полі 'Тип (протокол)'.

Потім введіть назву з'єднання в поле 'Ім'я підключення', а в поле 'Конфігурація OpenVPN' вставте скопійовану конфігурацію з буфера обміну натисканням

Ctrl-V. Збережіть налаштування.

Щоб налаштувати розклад роботи або визначити інтерфейс, через який буде працювати з'єднання, натисніть на 'Показати додаткові налаштування'.

Після налаштування з'єднання встановіть повзунок в позицію 'Увімкнено'. Статус з'єднання також буде відображатися на цій сторінці.

Підказка

Якщо ви хочете використовувати це з'єднання для доступу до Інтернету, призначте йому найвищий пріоритет. Ви знайдете інформацію про пріоритети в розділі статті 'Пріоритети підключень'.

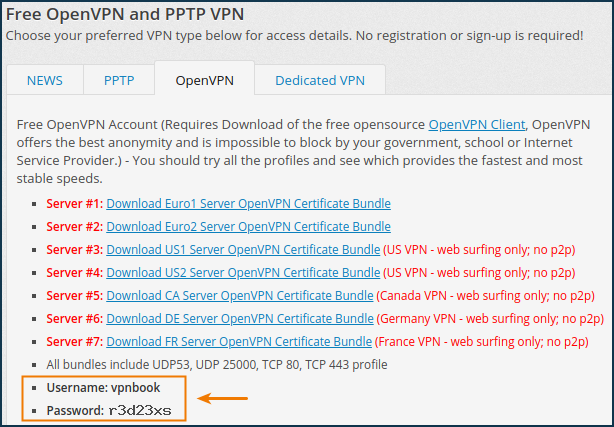

На деяких сайтах з налаштуваннями OpenVPN, окрім файлу конфігурації, ще вказані

loginіpassword. Наприклад, на vpnbook.com.

В цьому випадку перед копіюванням вмісту з конфігураційного файлу в буфер обміну необхідно видалити рядок:

auth-user-pass

і додати розділ, ввівши необхідні значення

loginіpassword. Наприклад:<auth-user-pass> vpnbook r3d23xs </auth-user-pass>

Інші провайдери, такі як altvpn.com, надають сертифікати та ключі у вигляді окремих файлів. В цьому випадку потрібно:

Закоментувати рядки з іменами сертифікатів та файлів ключів за допомогою символу

#:#ca ca.crt #cert xxxxxxxxxxxx.crt #key xxxxxxxxxxxx.crt

В кінці файлу конфігурації додати розділи сертифіката і ключів і вставити вміст відповідних файлів:

<ca> -----BEGIN CERTIFICATE----- ... <--insert the body of the certificate from the ca.crt file here -----END CERTIFICATE----- </ca> <cert> -----BEGIN CERTIFICATE----- ... <--insert the body of the certificate from the xxxx.crt file here -----END CERTIFICATE----- </cert> <key> -----BEGIN RSA PRIVATE KEY----- ... <--insert the key body from the xxxx.key file here -----END RSA PRIVATE KEY----- </key>

privateinternet.com в своїй конфігурації має файли

ca.rsa.2048.crtіcrl.rsa.2048.pem, вміст яких слід вставити між розділами<crl-verify> </crl-verify>і<ca> </ca>відповідно.OpenVPN конфігурація буде виглядати наступним чином:

client dev tun proto udp remote sweden.privateinternetaccess.com 1198 resolv-retry infinite nobind persist-key persist-tun cipher aes-128-cbc auth sha1 tls-client remote-cert-tls server <auth-user-pass> xxxxxx <--insert your login here xxxxxx <--insert your password here </auth-user-pass> comp-lzo verb 1 reneg-sec 0 disable-occ <crl-verify> -----BEGIN X509 CRL----- ... <--insert the key body from the crl.rsa.2048.pem file here -----END X509 CRL----- </crl-verify> <ca> -----BEGIN CERTIFICATE----- ... <--insert the body of the certificate from the file ca.rsa.2048.crt here -----END CERTIFICATE----- </ca>

Типові помилки та рішення:

auth-user-pass without inline credentials data is not supportedФайл конфігурації містить рядок для введення логіну/пароля, який Keenetic не підтримує. Помилка у файлі журналу Keenetic:

OpenVPN0 auth-user-pass without inline credentials data is not supported OpenVPN0 Exiting due to fatal error

Видаліть або закоментуйте всі рядки такого роду:

auth-user-passBlock-outside-dnsпомилкаblock-outside-dnsопція налаштована на Сервері OpenVPN, вона правильно обробляється тільки в Windows. Помилка у файлі журналу Keenetic:OpenVPN0 Unrecognized option or missing or extra parameter(s) in configuration: (line X): block-outside-dns (2.4.4) OpenVPN0 Exiting due to fatal error

Додайте рядок до файлу конфігурації OpenVPN клієнта:

pull-filter ignore "block-outside-dns"Помилка при підключенні до серверів PrivateTunnel

Виводиться помилка при спробі підключення:

OpenVPN0 Unrecognized option or missing or extra parameter(s) in configuration: (line 3): client-ip (2.4.4)

Додайте рядок до файлу конфігурації клієнта OpenVPN:

ignore-unknown-option client-ip block-ipv6Виникає помилка при використанні опції

/storage/key.txt:Error: private key password verification failed

Це обмеження поточної реалізації OpenVPN в Keenetic. Ви можете використовувати тільки ключ без пароля або з фіксованим паролем: '

password'.Після оновлення маршрутизатора до KeeneticOS

3.9.1, тунель VPN до серверів OpenVPN для певних постачальників VPN більше не може бути встановлений. У системному журналі можна побачити такі повідомлення:W [Dec 15 16:52:58] OpenVPN6: DEPRECATED OPTION: --cipher set to 'AES-128-CBC' but missing in --data-ciphers (AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305). OpenVPN ignores --cipher for cipher negotiations. Error: private key password verification failed

Проблема в застарілому форматі шифрування BF-CBC, який не підтримується, починаючи з клієнтської версії ОpenVPN

2.5.0(KeeneticOS3.9використовує версію клієнта OpenVPN2.6.0).Примітка

BF-CBCшифр більше не підтримується в конфігурації за замовчуванням. Версія OpenVPN2.5.0підтримує шифриAES-256-GCMіAES-128-GCMза замовчуванням. Ви можете змінити цю поведінку за допомогою опціїdata-ciphers, наприклад, вказавши в налаштуванняхdata-ciphers AES-256-GCM:AES-128-GCM:BF-CBC. Для підтримки дуже старих вузлів OpenVPN, які не підтримують узгодження шифрів (режим "--cipher«), можна вказатиdata-ciphers-fallback BF-CBC.При оновленні до нової версії OpenVPN налаштування '

cipher BF-CBC' в старих файлах конфігурації буде перетворене з додаваннямBF-CBCдоdata-ciphersсету. Крім того, буде увімкнений режимdata-ciphers-fallback.Для успішної установки тунелю потрібно змінити директиву:

cipher AES-128-CBCнаdata-ciphers AES-128-CBCабо наdata-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305Якщо не працює, то змініть директиву:

cipher AES-128-CBCнаdata-ciphers-fallback AES-128-CBCДля максимальної сумісності узгодження шифрів з віддаленим сервером вкажіть наступні директиви:

data-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305data-ciphers-fallback AES-128-CBCабо

data-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305data-ciphers-fallback AES-256-CBCВажливо

Шифрування залежить від віддаленого сервера OpenVPN. Перед зміною директиви

cipher, будь ласка, подивіться системний журнал.Якщо в журналі записана наступна помилка розміру ключа:

[E] Dec 16 19:01:38 OpenVPN0: Unrecognized option or missing or extra parameter(s) in configuration: (line 22): keysize (2.6_git) [E] Dec 16 19:01:38 OpenVPN0: Exiting due to fatal error [E] Dec 16 19:01:38 ndm: Service: "OpenVPN0": unexpectedly stopped.Error: private key password verification failed

Тоді в конфігурації тунелю потрібно прибрати директиву опції

keysize 256, яка застаріла для оновленого клієнта Опен-VPN2.6.0, і ще раз перевірити підключення тунелю.Ви можете знайти детальну інформацію про опцію '

keysize' за цим посиланням.

Рекомендуємо ознайомитися з наступною інформацією:

Клієнт SSTP

SSTP (Secure Socket Tunnel Protocol) тунелі можна використовувати для віддаленого підключення до локальної мережі маршрутизатора Keenetic.

Важливо

Основна перевага VPN тунелю SSTP на роутері Keenetic це його здатність працювати через хмару, що дозволяє встановити зв'язок між клієнтом і сервером навіть через приватні IP-адреси.

Передача даних через Інтернет в SSTP тунелі здійснюється за допомогою протоколу HTTPS (дані передаються через криптографічні протоколи SSL або TLS ), що забезпечує високий рівень безпеки.

Щоб налаштувати з'єднання SSTP, необхідно встановити компонент системи 'VPN-клієнт SSTP'. Ви можете зробити це на сторінці 'Параметри системи' у розділі 'KeeneticOS Оновлення та параметри компонентів', натиснувши 'Змінити набір компонентів'.

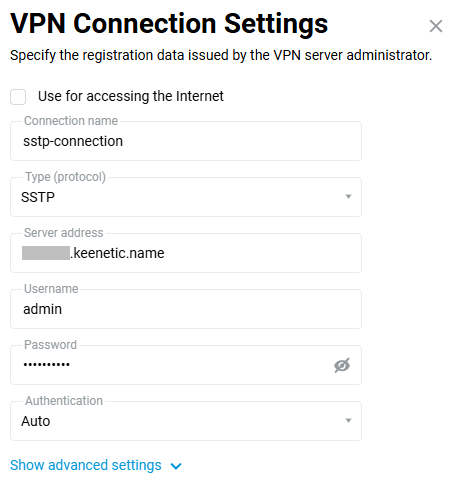

Після цього перейдіть до сторінки 'Інші з'єднання' і натисніть 'Додати підключення' у розділі 'VPN-підключення'. Виберіть 'SSTP' у полі 'Тип (протокол) у вікні 'Параметри VPN підключення'.

Потім введіть назву з'єднання у полі 'Ім'я підключення, а у полі 'Адреса сервера', введіть доменне ім'я сервера або його IP-адресу. У полях 'Ім'я користувача' і 'Пароль' вкажіть обліковий запис, якому дозволено доступ до локальної мережі через SSTP.

Підказка

Щоб налаштувати параметри IP, розклад роботи або інтерфейс, через який має працювати з'єднання, натисніть 'Показати додаткові налаштування'.

Після налаштування з'єднання поставте перемикач у позицію 'Увімкнено".

На цій же сторінці також буде показано стан з'єднання.

Щоб перевірити з'єднання, зверніться до ресурсу у віддаленій мережі або поставте пінг на хост у віддаленій мережі (локальній мережі сервера) з клієнтського комп'ютера.

Сервер SSTP в Keenetic детально описаний в статті 'Сервер VPN SSTP'.

Підказка

Якщо ви хочете використовувати це з'єднання для доступу до Інтернету, надайте йому найвищий пріоритет. Інформацію про пріоритети ви знайдете в статті 'Пріоритети підключень'.

IKEv1/IKEv2 клієнти

Починаючи з KeeneticOS 3.5, були додані як окремий компонент Клієнти IKEv1/IKEv2,, які дозволяють маршрутизатору встановлювати клієнтські з'єднання через IKEv1 і IKEv2 протоколи.

IKEv2(Internet Key Exchange) є версією 2 протоколу обміну ключами, який входить в пакет IPsec протоколів. Він забезпечує високу безпеку даних, швидкість і стабільність.

Щоб налаштувати безпечне IKE підключення на маршрутизаторі Keenetic, ви повинні встановити компонент системи 'Клієнти IKEv1/IPsec та IKEv2/IPsec VPN'. Ви можете зробити це в вебінтерфейсі на сторінці 'Параметри системи' у розділі 'KeeneticOS Оновлення та параметри компонентів' натиснувши на 'Змінити набір компонентів'.

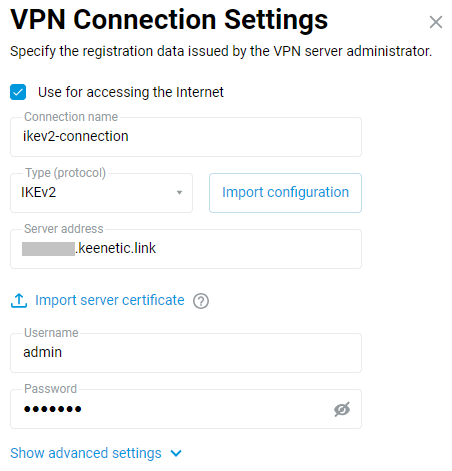

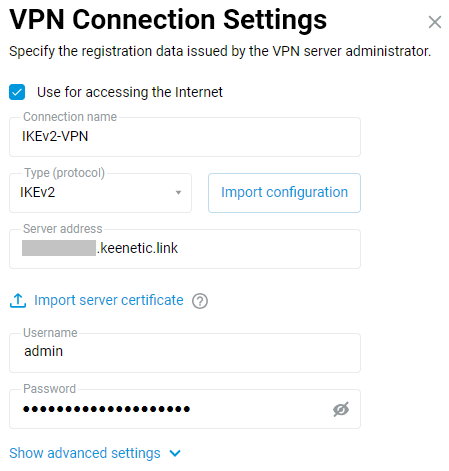

Потім, на сторінці 'Інші з'єднання' у розділі 'VPN-підключення', натисніть 'Додати підключення', щоб додати і налаштувати Клієнт IKE.

На екрані 'Параметри VPN-підключення', введіть реєстраційну інформацію, надану вашим провайдером VPN або адміністратором сервера VPN.

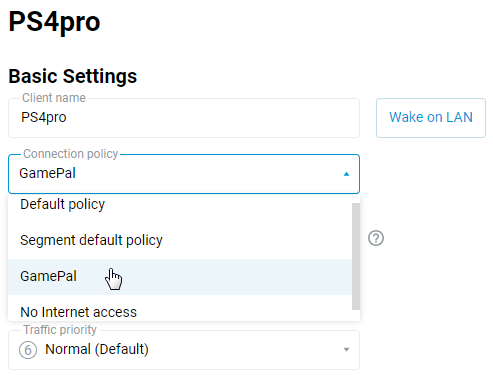

Якщо ви хочете використовувати це з'єднання для доступу до Інтернету, увімкніть відповідну опцію.

Введіть в полі 'Ім'я підключення', будь-яке ім'я, щоб ідентифікувати з'єднання, встановіть протокол 'IKEv2' або 'IKEv1' в полі 'Тип (протокол)', і вкажіть адресу сервера, ім'я користувача і пароль. У нашому прикладі, використовується IKEv2 VPN-з'єднання.

Примітка

IKEv2 клієнт використовує IKEv2 EAP підключення (Логін/Пароль).

Після налаштування з'єднання зсуньте повзунок в позицію Увімкнено.

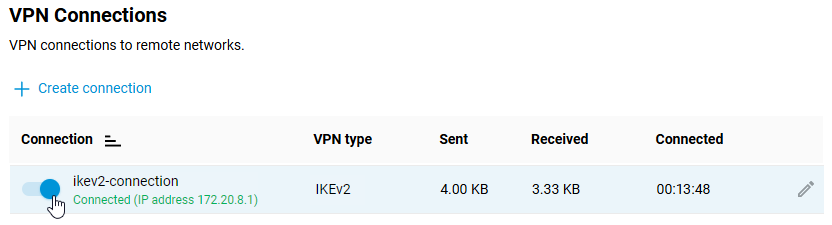

На цій же сторінці буде показано поточний стан цього з'єднання.

Щоб налаштувати Сервер IKEv2 на Keenetic див. Статтю 'IKEv2/IPsec VPN-сервер'.

Підказка

Якщо з'єднання використовується для доступу до Інтернету (наприклад, ви підключаєтесь через постачальника VPN), призначте цьому з'єднанню найвищий пріоритет. Перетягніть створений профіль підключення VPN на самий верх списку.

Інформацію про пріоритети ви знайдете в статті 'Пріоритети підключень'.

VPN-клієнт OpenConnect

Ви можете використовувати OpenConnect VPN для віддаленого та безпечного підключення до локальної мережі вашого Keenetic. Сам Keenetic може виступати в ролі клієнта OpenConnect. Починаючи з версії KeeneticOS 4.2.1, було додано VPN-сервер і клієнт OpenConnect.

Важливо

Головна перевага тунелю OpenConnect VPN — це можливість роботи через хмару, що дозволяє встановити з'єднання між клієнтом і сервером, навіть якщо вони мають приватні IP-адреси. Передача даних через Інтернет в OpenConnect VPN виконується за допомогою протоколу HTTPS (дані передаються з використанням криптографічних протоколів SSL або TLS), що забезпечує високий рівень безпеки.

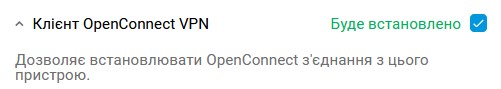

Щоб налаштувати клієнтське підключення OpenConnect, потрібно встановити системний компонент Клієнт OpenConnect VPN. Це можна зробити на сторінці Параметри системи у розділі KeeneticOSОновлення та парамети компонентів, натиснувши Змінити набір компонентів.

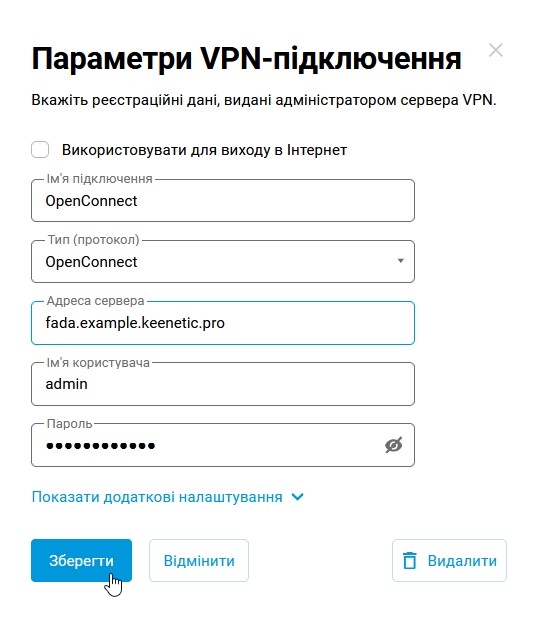

Після цього перейдіть на сторінку Інші з'єднання, та в розділі VPN-підключення натисніть + Створити підключення. У вікні Налаштування VPN-підключення виберіть OpenConnect в полі Тип (протокол). Потім у полі Ім’я підключення введіть назву підключення, а в полі Адреса сервера введіть доменне ім’я сервера (автоматично згенероване на Keenetic, що виступає в ролі VPN-сервера). У полях Ім’я користувача та Пароль відповідно введіть облікові дані облікового запису, який дозволяє доступ до маршрутизатора та локальної мережі за протоколом OpenConnect.

Підказка

Щоб налаштувати параметри IP, встановити розклад роботи або вказати інтерфейс, через який здійснюється підключення, натисніть Показати додаткові налаштування.

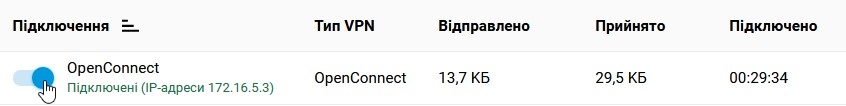

Після створення підключення встановіть перемикач у положення «Увімкнено».

На цій же сторінці відображається статус підключення та статистика.

Щоб перевірити з'єднання, отримайте доступ до будь-якого ресурсу у віддаленій мережі (локальній мережі VPN-сервера) з комп'ютера на стороні клієнта або пропінгуйте хост віддаленої мережі.

Щоб налаштувати сервер OpenConnect на Keenetic, див. статтю Сервер OpenConnect VPN.

Підказка

Якщо ви хочете використовувати це підключення для доступу до Інтернету, надайте йому найвищий пріоритет. Для отримання інформації про пріоритети див. статтю Політики підключень.

Підключення до мережі ZeroTier

ZeroTier дозволяє окремим пристроям і мережевим маршрутизаторам отримувати доступ до вашої локальної мережі через розподілену мережеву надбудову, яка автоматично вибирає оптимальний маршрут між вузлами. Конструкція протоколу забезпечує просте розгортання, централізоване керування, стабільну роботу та захист даних. У результаті з’єднання безпечні, забезпечуючи низьку затримку та високу пропускну здатність.

Щоб налаштувати пристрій Keenetic для підключення до вашої мережі ZeroTier за допомогою інтерфейсу командного рядка (CLI), ми повинні спочатку створити інтерфейс за допомогою наступної команди CLI.

interface ZeroTier{X} Де {X} це індекс нового інтерфейсу, номер, який ви виберете.

Примітка

Команда interface змінює контекст вашого CLI на контекст вказаного інтерфейсу. Наступні команди виконуються для зазначеного інтерфейсу доки ви не введете команду exit або іншу команду, що змінює контекст

Давайте вкажемо NETWORK ID вашої мережі ZeroTier.

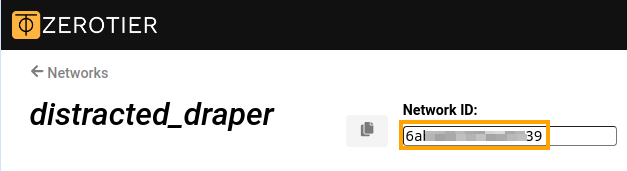

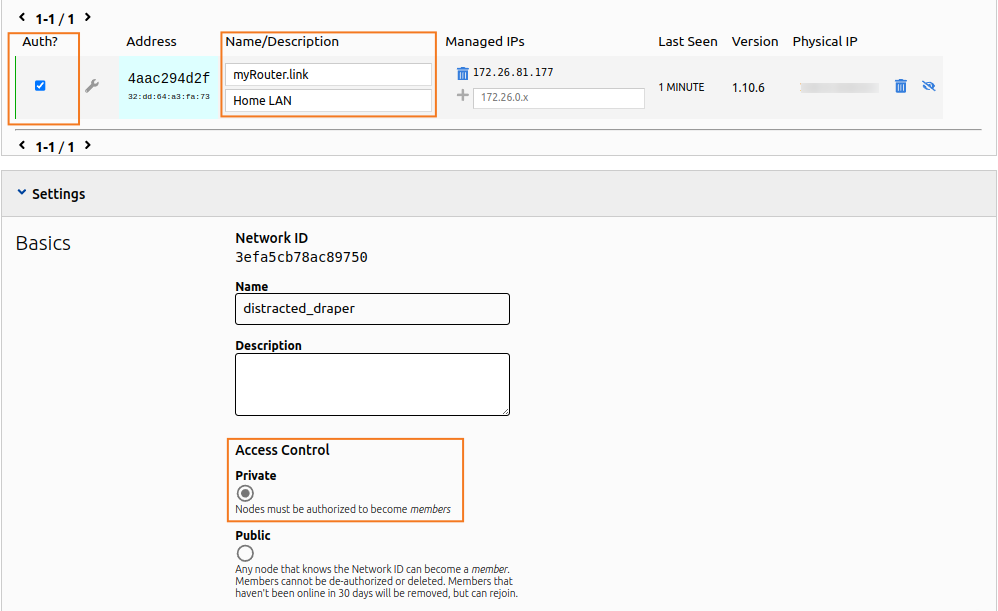

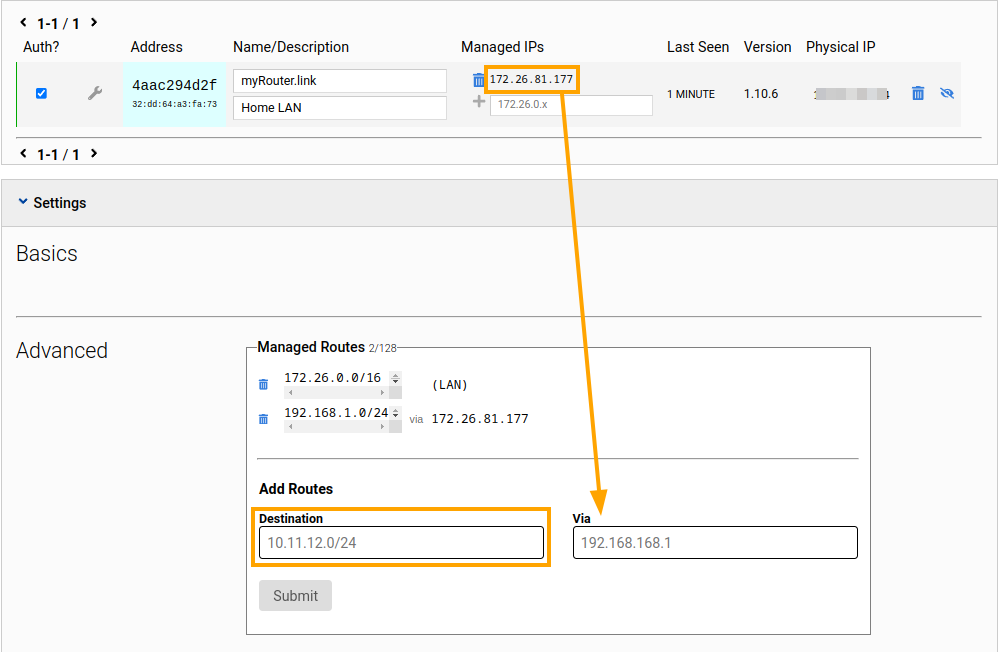

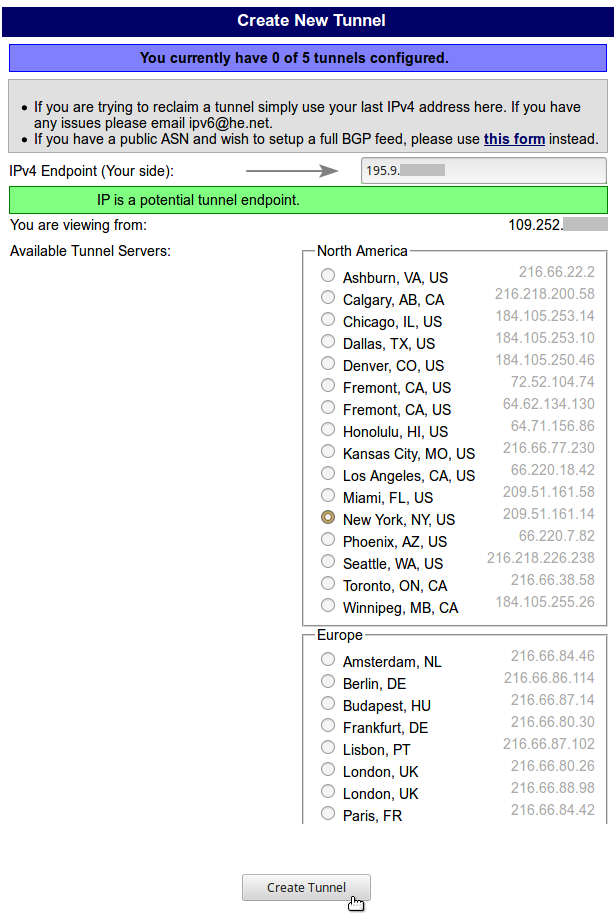

zerotier network-id {network_ID} Замініть {network_ID} вашим ZeroTier NETWORK ID без лапок і дужок. Ви можете знайти NETWORK ID вашої мережі на порталі керування ZeroTier Central, як показано на малюнку.

Далі слід увімкнути прийом адрес і маршрутів, розподілених по вашій мережі ZeroTier.

zerotier accept-addresseszerotier accept-routes

Потім увімкніть інтерфейс і збережіть конфігурацію.

upsystem configuration save

Весь набір команд, перерахованих вище, повинен виглядати наступним чином.